Dalam kes ini, kita akan memintas gambar, kita akan menemui gambar yang dimuat atau dimuat naik oleh pengguna seperti yang dihasilkan oleh peranti kamera, dalam artikel seterusnya kita akan mencari bukti kelayakan.

Alat utama untuk menjalankan sniffing ini adalah Ettercap dan Driftnet, pada mulanya tutorial ini juga bertujuan untuk memasukkan bukti kelayakan tetapi setelah mendapati semua tutorial dalam talian di Driftnet tidak lengkap, saya lebih suka membiarkannya didedikasikan untuk pengguna yang mengalami kesukaran untuk mengendus gambar, prosesnya cukup indah mudah tetapi semua langkah mesti dilakukan, mungkin tutorial lain difokuskan pada Kali yang secara default menetapkan tetapan yang betul agar program dapat berjalan kerana pelaksanaannya dan ini tidak berlaku bagi banyak pengguna.

Dalam kes ini, saya mempunyai akses ke rangkaian berwayar tetapi jika anda memerlukan bantuan untuk memaksa akses ke rangkaian orang lain, anda boleh menyemak artikel sebelumnya mengenai perkara ini yang diterbitkan di LinuxHint.

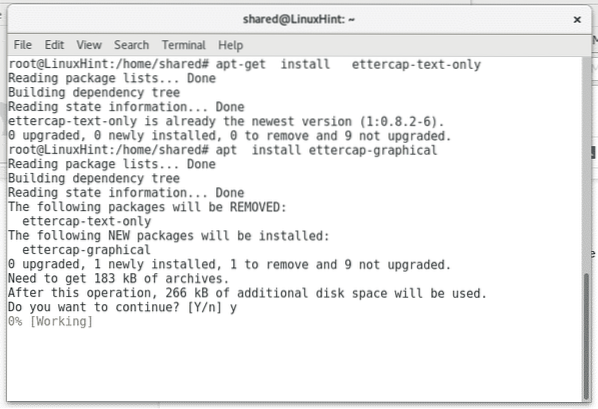

Memasang pakej yang betul

Ettercap: diketengahkan oleh laman web sendiri sebagai suite untuk serangan "Man In the Middle". Untuk memasangnya, jalankan:

pasang ettercap-text-only -ypasang ettercap-graphic -y

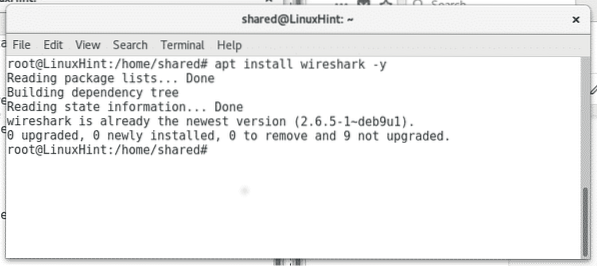

Wireshark: ditampilkan sebagai penganalisis paket. Untuk memasangnya, jalankan:

pasang wireshark -y

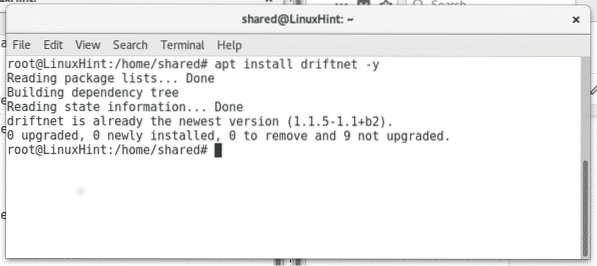

Dalam kes saya, beberapa alat sudah dipasang dan Linux memberitahu bahawa ia sudah dipasang dan dikemas kini.

Driftnet: Ini adalah sniffer untuk gambar yang dipaparkan di Kali Linux, untuk memasangnya di Debian atau Ubuntu hanya jalankan:

pasang driftnet -y

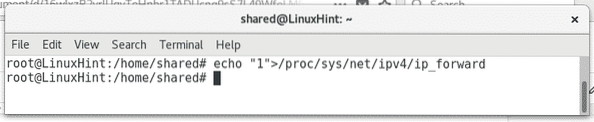

Menangkap gambar dari rangkaian

Sebaik sahaja anda memasang perisian yang betul, mari mulakan memintas gambar, agar dapat memintas lalu lintas tanpa menyekat sambungan "mangsa", kita perlu mengaktifkan ip_forward, untuk melakukannya:

gema "1"> / proc / sys / net / ipv4 / ip_forward

Kemudian untuk mula menganalisis rangkaian jalankan:

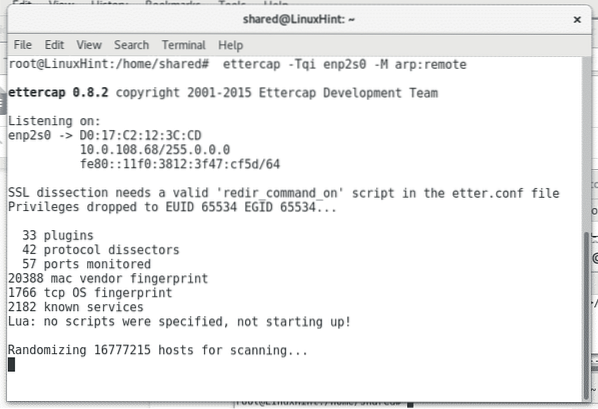

ettercap -Tqi enp2s0 -M arp: jauh

Di mana enp2s0 menetapkan peranti rangkaian anda.

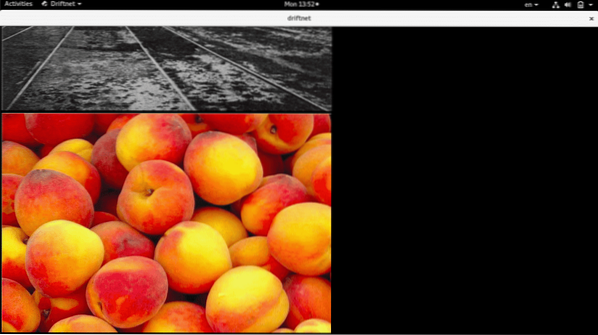

Tunggu imbasan berakhir. Kemudian jalankan driftnet di terminal baru seperti gambar di bawah:

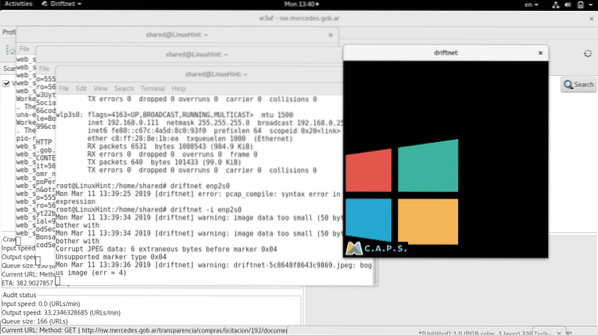

driftnet -i enp2s0 (ingat untuk mengganti enp2s0 untuk kad rangkaian anda yang betul, e.g wlan0 atau et0)

Seperti yang anda lihat tetingkap hitam diminta dengan dua gambar yang pasti dipindahkan melalui protokol yang tidak selamat (http). Anda juga dapat melihat beberapa kesalahan di terminal di sebelah tingkap hitam, kesalahan ini merujuk kepada gambar yang rosak (ke driftnet) atau positif palsu di lalu lintas.

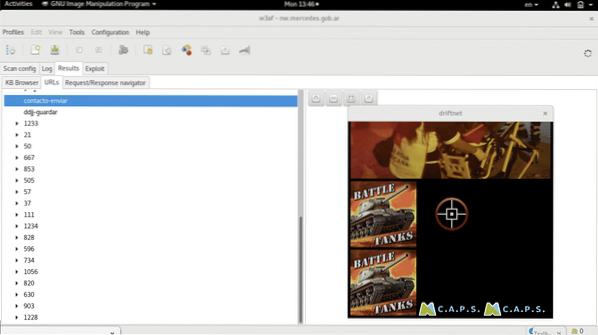

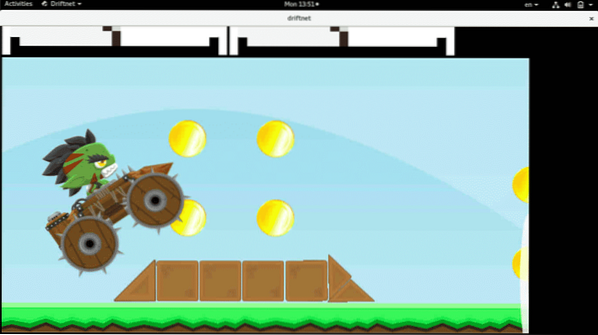

Biarkan kemajuan imbasan dan driftnet akan memperoleh gambar baru jika tersedia di rangkaian.

Abaikan program latar belakang dan fokus pada kotak hitam yang boleh anda ubah saiznya dengan tetikus anda untuk melihat gambar dengan cara yang lebih selesa.

Seperti yang anda lihat gambar berbeza mengikut proses imbasan rangkaian berterusan.

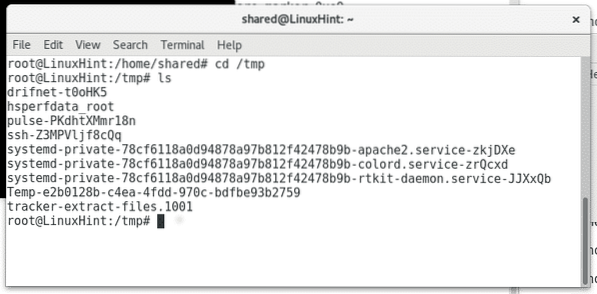

Akhirnya driftnet akan menyimpan semua gambar di direktori atau partition / tmp, anda dapat melihat subdirektori driftnet dengan menjalankan

ls / tmpatau

cd / tmp

Melindungi rangkaian anda daripada serangan ini

Cara paling asas untuk mengelakkan dihidu dan melindungi privasi anda melalui rangkaian anda adalah dengan menggunakan protokol yang selamat sahaja, cuba ubah semua lalu lintas hanya melalui protokol yang selamat seperti HTTPS atau SFTP dan bukannya HTTP atau FTP untuk memberikan beberapa contoh. Menggunakan IPsec dalam rangkaian anda dan memisahkan LAN dan WAN anda juga merupakan cadangan yang baik untuk menyembunyikan kandungan yang anda berinteraksi dan mengelakkan percubaan luaran untuk mengakses melalui wifi.

Dalam tutorial kami yang seterusnya, saya akan menunjukkan kepada anda bagaimana untuk mendapatkan maklumat yang dihantar melalui protokol yang tidak disulitkan juga, nama pengguna, kata laluan dan mungkin maklumat berguna lain seperti URL laman web yang dikunjungi oleh peranti yang dilampirkan ke rangkaian.

Saya harap tutorial ini berguna, terus berhubung dengan LinuxHint untuk mendapatkan lebih banyak petua dan tutorial mengenai Linux.

Phenquestions

Phenquestions