Kepentingan dan Permintaan Keselamatan Siber:

Pertama sekali, kita perlu mengetahui kepentingan keselamatan siber dan saya ingin anda tahu bahawa dengan setiap kemajuan teknologi maklumat, yang hampir setiap hari, timbul masalah keselamatan dengannya. Keprihatinan ini meningkatkan permintaan dan keperluan profesional Keselamatan Maklumat dalam dunia keselamatan. Dan ini adalah seberapa pantas industri keselamatan siber berkembang. Sekiranya anda bercadang untuk bergabung dengan keselamatan siber, anda akan gembira mengetahui bahawa kadar pengangguran di bidang ini adalah 0% dan kadar pengangguran ini akan berterusan pada tahun-tahun mendatang juga. Juga, Cybersecurity Ventures, penyelidik dan penerbit keselamatan siber terkemuka, telah meramalkan bahawa akan ada 3.5 juta peluang pekerjaan keselamatan siber menjelang 2021.

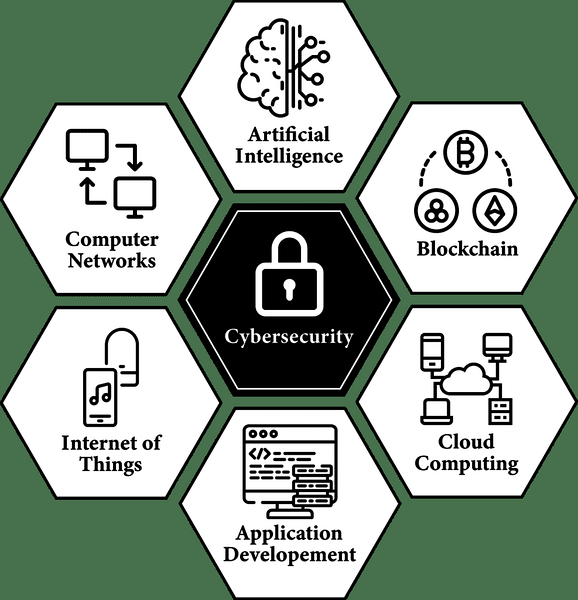

Di mana Keselamatan Siber Berlaku?

Sebilangan besar anda akan mendengar banyak nama yang berbeza untuk bidang ini seperti Keselamatan Maklumat, Keselamatan Siber atau Peretasan Etika tetapi semua ini lebih kurang sama. Keselamatan bukan hanya bidang yang berkaitan dengan satu atau lebih perspektif teknologi tetapi ia adalah bahagian penting dan tidak terpisahkan dari setiap fenomena teknologi dari yang paling inovatif seperti Artificial Intelligence (AI), Cloud Computing, Blockchain, Internet of Things (IoT) kepada kebanyakan yang tradisional seperti Rangkaian Komputer, Reka Bentuk dan Pembangunan Aplikasi. Dan sangat penting bagi teknologi ini kerana tanpa keselamatan mereka masing-masing akan runtuh dan menjadi bencana dan bukannya menjadi fasilitator.

Peretasan Etika:

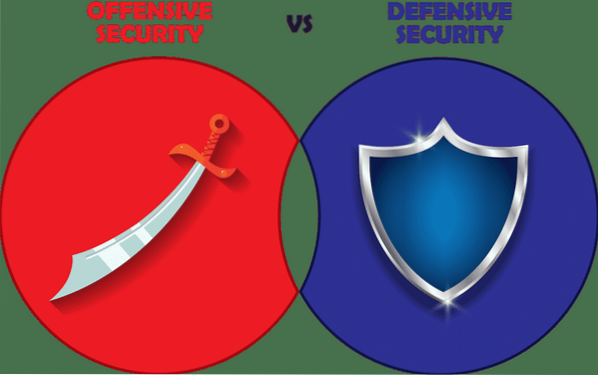

Perbuatan menyerang atau mempertahankan aset syarikat untuk kebaikan syarikat atau menilai keselamatan mereka, disebut sebagai peretasan etika. Walaupun ada penggodam yang menggodam atau menyerang secara tidak beretika untuk tujuan mereka sendiri dan dengan tujuan untuk mengganggu, namun, di sini kita hanya akan membincangkan peretas etika, yang menguji keselamatan dan keselamatan syarikat untuk mereka dan ini berfungsi dengan cara yang beretika untuk peningkatan keselamatan pelanggan mereka. Penggodam Etika ini, berdasarkan peranan, dibahagikan kepada dua kategori utama, i.e., Keselamatan Serangan dan Keselamatan Pertahanan, dan kategori-kategori ini berfungsi dengan cara yang berlawanan untuk saling mencabar karya masing-masing untuk memberikan dan mengekalkan keselamatan maksimum.

Keselamatan Serangan:

Keselamatan ofensif merujuk kepada penggunaan teknik proaktif dan menyerang untuk memintas keselamatan syarikat untuk menilai keselamatan syarikat. Seorang profesional keselamatan yang menyerang menyerang aset pelanggannya dalam masa nyata seperti penggodam yang tidak beretika tetapi dengan persetujuan dan sesuai dengan syarat pelanggannya yang menjadikannya etika. Pasukan keselamatan kategori ini juga disebut sebagai Red Teaming dan orang yang mempraktikkannya, secara individu atau berkumpulan, disebut sebagai Red Teamers atau Penetration Testers. Berikut adalah beberapa perbezaan tugas untuk profesional keselamatan yang menyinggung perasaan:

Ujian Penetrasi atau Analisis Kerentanan:

Uji penembusan atau analisis kerentanan bermaksud mencari secara aktif eksploitasi yang ada dalam syarikat dengan mencuba dan menyerang dengan berbagai cara dan melihat apakah penyerang yang sebenarnya dapat berkompromi atau melanggar kerahsiaan, integriti atau ketersediaannya. Selanjutnya, jika terdapat kelemahan, mereka harus dilaporkan oleh Pasukan Merah dan penyelesaian juga disarankan untuk kelemahan tersebut. Sebilangan besar syarikat mengupah penggodam etika atau mendaftarkan diri dalam program bug bounty untuk menguji platform dan perkhidmatan mereka dan penggodam ini dibayar sebagai ganti untuk mencari, melaporkan dan tidak mendedahkan kelemahan tersebut secara terbuka sebelum mereka ditambal.

Pengekodan Malware:

Perisian hasad merujuk kepada perisian berniat jahat. Perisian yang berniat jahat ini boleh menjadi pelbagai tujuan bergantung kepada pembuatnya tetapi motif utamanya adalah untuk menyebabkan bahaya. Malware ini dapat memberi jalan bagi penyerang pelaksanaan arahan automatik pada sasaran. Salah satu cara perlindungan dari perisian hasad ini adalah sistem anti-malware dan anti-virus. Red Teamer juga berperanan dalam mengembangkan dan menguji malware untuk penilaian sistem anti-malware dan anti-virus yang dipasang di syarikat.

Pembangunan Alat Uji Penetrasi:

Beberapa tugas teaming merah dapat diotomatisasi dengan mengembangkan alat untuk teknik menyerang. Teamer Red juga mengembangkan alat dan perisian ini yang mengotomatisasi tugas ujian kerentanan mereka dan juga menjadikannya menjimatkan masa dan kos. Orang lain mungkin menggunakan alat ujian penembusan ini juga untuk penilaian keselamatan.

Keselamatan Pertahanan:

Sebaliknya, keselamatan pertahanan adalah untuk menyediakan dan meningkatkan keamanan dengan penggunaan pendekatan reaktif dan pertahanan. Tugas keselamatan pertahanan lebih beragam berbanding dengan keselamatan ofensif kerana mereka harus memperhatikan setiap aspek dari mana penyerang dapat menyerang sedangkan pasukan penyerang atau penyerang dapat menggunakan sejumlah kaedah untuk menyerang. Ini juga disebut sebagai Blue Teaming atau Security Operation Center (SOC) dan orang yang mempraktikkannya disebut sebagai Blue Teamers atau SOC engineer. Tugas untuk Teamers Biru merangkumi:

Pemantauan Keselamatan:

Pemantauan Keselamatan bermaksud mengurus dan memantau keselamatan organisasi atau syarikat dan memastikan bahawa perkhidmatan dimanfaatkan dengan benar dan benar oleh pengguna yang dimaksudkan. Ini biasanya merangkumi pemantauan tingkah laku dan aktiviti pengguna untuk aplikasi dan perkhidmatan. Pasukan biru yang melakukan tugas ini sering dipanggil penganalisis keselamatan atau penganalisis SOC.

Memburu Ancaman:

Secara aktif mencari dan memburu ancaman di dalam jaringan sendiri yang mungkin telah mengancamnya, dikenal sebagai ancaman memburu. Ini biasanya dilakukan untuk penyerang senyap seperti Kumpulan Ancaman Persistensi Lanjutan (APT), yang tidak kelihatan seperti penyerang biasa. Dalam proses pemburuan ancaman, kumpulan penyerang ini dicari secara aktif di rangkaian.

Respons Insiden:

Seperti namanya, operasi tindak balas kejadian dilakukan setiap kali penyerang secara aktif berusaha atau telah entah bagaimana telah melanggar keselamatan syarikat, yang merupakan tindak balas untuk meminimumkan dan mengurangkan serangan itu dan menyelamatkan data dan integriti syarikat dari hilang atau bocor.

Forensik:

Setiap kali syarikat dilanggar, forensik dilakukan untuk mengekstrak artifak dan maklumat mengenai pelanggaran tersebut. Artifak ini merangkumi maklumat tentang bagaimana penyerang menyerang, bagaimana serangan itu dapat berhasil, siapa penyerang, apa motif penyerang, berapa banyak data yang telah dibocorkan atau hilang, bagaimana memulihkan data yang hilang itu, ada kelemahan atau kesilapan manusia dan semua artifak yang dapat membantu syarikat itu selepas pelanggaran tersebut. Forensik ini dapat berguna dalam memperbaiki kelemahan yang ada sekarang, mencari orang yang bertanggungjawab atas serangan tersebut atau untuk memberikan perisikan sumber terbuka untuk membongkar dan gagal serangan dan rancangan masa depan penyerang.

Membalikkan perisian hasad:

Untuk menukar atau membalikkan fail yang boleh dilaksanakan atau binari ke beberapa kod sumber bahasa pengaturcaraan yang dapat ditafsirkan oleh manusia dan kemudian cuba memahami cara kerja dan tujuan perisian hasad dan kemudian mencari jalan keluar untuk membantu forensik, sandaran belakang, pengenalan penyerang atau maklumat lain yang mungkin berguna, dikatakan membalikkan perisian hasad.

Pembangunan Aplikasi Selamat:

Pasukan biru tidak hanya memantau dan mempertahankan keselamatan untuk pelanggan mereka tetapi mereka juga membantu atau kadang-kadang mereka sendiri merancang seni bina aplikasi dan mengembangkannya dengan melihat perspektif keselamatannya, untuk mengelakkan mereka dari diserang.

Kesimpulannya

Ini merangkum hampir semua perkara secara ringkas mengenai kepentingan, ruang lingkup dan permintaan yang tidak dipenuhi dalam bidang peretasan etika bersama dengan peranan dan tugas pelbagai jenis penggodam etika. Harap anda dapati blog ini berguna dan bermaklumat.

Phenquestions

Phenquestions