BeEF mempunyai API yang sangat berkebolehan, namun mudah, yang berfungsi sebagai teras di mana kecekapannya berdiri dan berkembang menjadi tiruan serangan siber sepenuhnya.

Tutorial ringkas ini akan melihat beberapa cara alat yang fleksibel dan serba boleh ini dapat digunakan dalam ujian pen.

Memasang Rangka Kerja BeEF

OS Linux seperti Kali Linux, Parrot OS, BlackArch, Backbox, atau Cyborg OS diperlukan untuk memasang BeEF pada mesin tempatan anda.

Walaupun BeEF telah dipasang sebelumnya dalam pelbagai sistem operasi pengujian pen, mungkin tidak dipasang dalam kes anda. Untuk memeriksa sama ada BeEF dipasang, cari BeEF di direktori Kali Linux anda. Untuk melakukannya, pergi ke aplikasi> Kali Linux> Perkhidmatan Sistem> permulaan daging lembu.

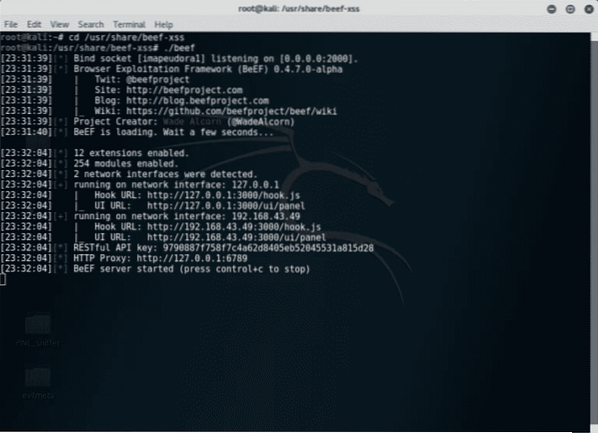

Sebagai alternatif, anda boleh menghidupkan BeEF dari emulator terminal baru dengan memasukkan kod berikut:

$ cd / usr / share / beef-xss$ cd ./daging lembu

Untuk memasang BeEF pada mesin Kali Linux anda, buka antara muka arahan dan ketik perintah berikut:

$ sudo apt-get kemas kini$ sudo apt-get install beef-xss

BeEF kini harus dipasang di bawah / usr / share / beef-xss.

Anda boleh mula menggunakan BeEF menggunakan alamat yang dijelaskan sebelumnya di bahagian ini.

Selamat datang ke BeEF

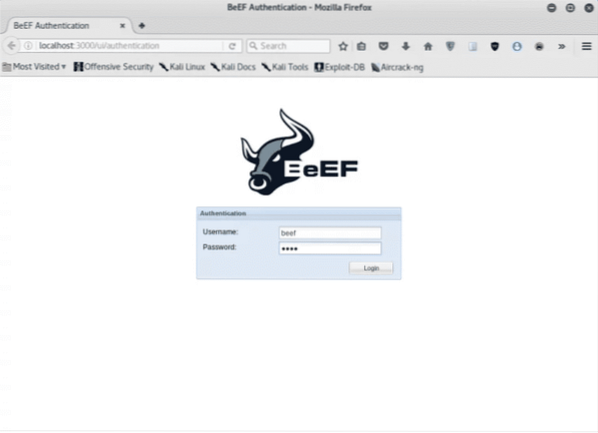

Sekarang, anda dapat melihat BeEF GUI dengan penuh kemuliaan. Akses pelayan BeEF dengan melancarkan penyemak imbas web anda dan mencari localhost (127.0.0.1).

Anda boleh mengakses GUI web BeEF dengan mengetik URL berikut di penyemak imbas web anda:

http: // localhost: 3000 / ui / pengesahan

Kelayakan pengguna lalai, baik nama pengguna dan kata laluan, adalah "daging lembu:"

$ daging lembu-xss-1$ BeEF Login GUI Web

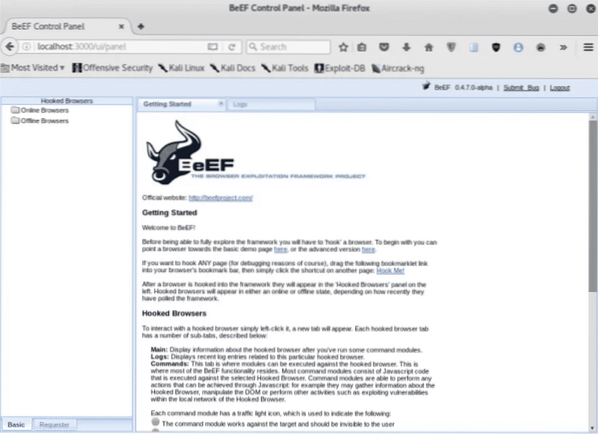

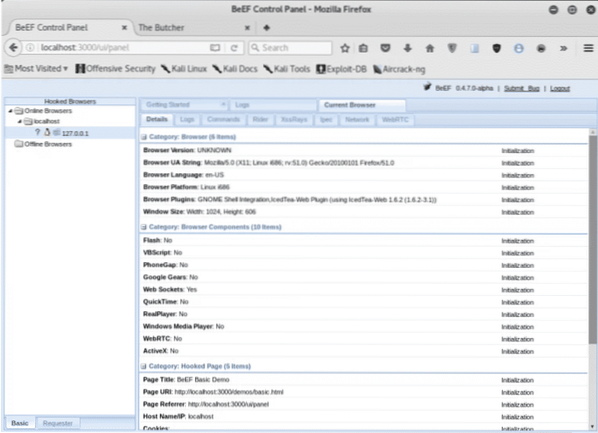

Sekarang setelah anda log masuk ke GUI web BeEF, lanjutkan ke bahagian "Penyemak Imbas Hooked". Penyemak Imbas Dalam Talian dan Penyemak Imbas Luar Talian. Bahagian ini menunjukkan status mangsa terpikat.

Menggunakan BeEF

Petunjuk ini akan menunjukkan cara menggunakan BeEF di rangkaian tempatan anda menggunakan localhost.

Untuk sambungan yang dibuat di luar rangkaian, kita perlu membuka port dan meneruskannya kepada pengguna yang menunggu untuk menyambung. Dalam artikel ini, kami akan berpegang pada rangkaian rumah kami. Kami akan membincangkan penghantaran pelabuhan dalam artikel masa depan.

Menghubungkan Penyemak Imbas

Untuk mencapai inti dari apa yang dimaksudkan dengan BeEF, pertama, anda perlu memahami apa itu cangkuk BeEF. Ini adalah file JavaScript, yang digunakan untuk menggunakan penyemak imbas sasaran untuk mengeksploitasinya sambil bertindak sebagai C&C antara penyerang dan penyerang. Inilah yang dimaksudkan dengan "kait" dalam konteks penggunaan BeEF. Setelah penyemak imbas web terpikat oleh BeEF, anda boleh terus menyuntik muatan lebih lanjut dan bermula dengan eksploitasi pasca.

Untuk mencari alamat IP tempatan anda, anda membuka terminal baru dan masukkan yang berikut:

$ sudo ifconfigIkuti langkah di bawah untuk melakukan serangan:

- Untuk menyasarkan penyemak imbas web, anda perlu terlebih dahulu kenalpasti laman web bahawa mangsa sering dikunjungi, dan kemudian pasangkan cangkuk BeEF kepadanya.

- Sampaikan muatan javascript, lebih baik dengan memasukkan cangkuk javascript ke tajuk halaman web. Penyemak imbas sasaran akan terpikat sebaik sahaja mereka melayari laman web ini.

Sekiranya anda dapat mengikuti langkah-langkah ini tanpa masalah, anda seharusnya dapat melihat alamat IP dan platform OS yang terpaut di BeEF GUI. Anda boleh mengetahui lebih lanjut mengenai sistem yang dikompromikan dengan mengklik penyemak imbas yang disenaraikan di tetingkap.

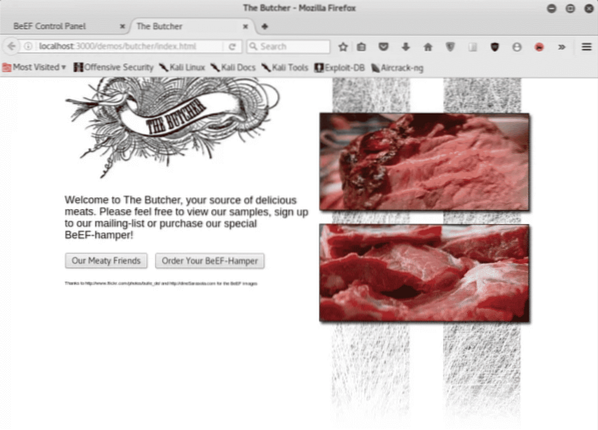

Juga, terdapat beberapa templat laman web generik yang telah disediakan untuk anda gunakan.

http: // localhost: 3000 / demo / tukang daging / indeks.html

Anda dapat mengumpulkan pelbagai jenis maklumat dari sini, seperti plugin dan sambungan yang digunakan penyemak imbas, dan pelbagai maklumat mengenai spesifikasi perkakasan dan perisian sasaran.

Rangka kerja BeEF sejauh ini untuk membuat log pergerakan tetikus lengkap, klik dua kali, dan tindakan lain yang dilakukan oleh mangsa.

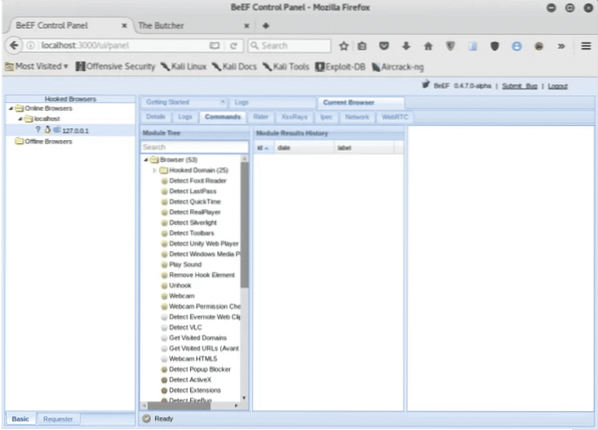

Berikut adalah senarai modul yang tersedia yang boleh digunakan untuk melanggar sistem yang ditentukan. Modul ini merangkumi keyloggers dan spyware, termasuk yang menggunakan kamera web dan mikrofon penyemak imbas sasaran.

Perhatikan bahawa arahan tertentu mempunyai ikon berwarna. Ikon-ikon ini semuanya mempunyai konotasi yang berbeza yang dapat anda ketahui dengan mengikuti lawatan pengenalan 'bermula', yang memperkenalkan pelbagai aspek antara muka BeEF. Juga, perhatikan bagaimana setiap modul mempunyai ikon lampu isyarat yang berkaitan dengannya. Simbol lalu lintas ini digunakan untuk menunjukkan salah satu daripada yang berikut:

- Modul arahan berfungsi melawan sasaran dan tidak dapat dilihat oleh pengguna

- Modul arahan berfungsi melawan sasaran tetapi mungkin dapat dilihat oleh pengguna

- Modul arahan masih belum dapat disahkan terhadap sasaran ini

- Modul arahan tidak berfungsi terhadap sasaran ini

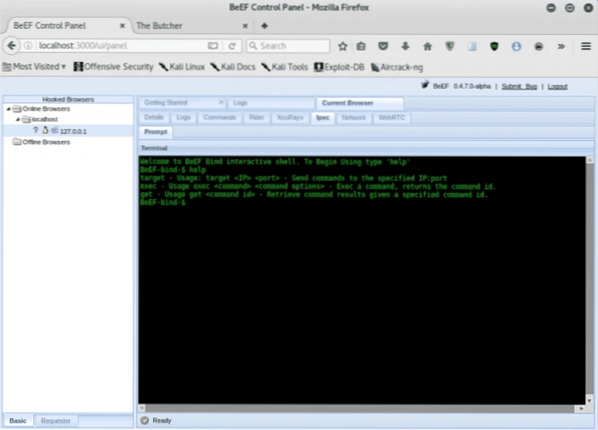

Anda juga dapat mengirim perintah shell ke sistem target, seperti yang ditunjukkan di bawah ini:

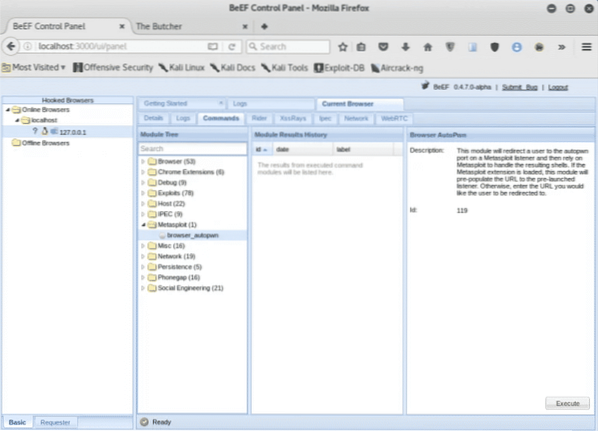

Ditambah dengan Metasploit, BeEF dapat digunakan untuk melakukan eksploitasi sistem yang cukup bervariasi dan rumit menggunakan modul, seperti browser_auto_pwn.

Kesimpulannya

BeEF adalah alat yang sangat kuat yang boleh anda gunakan untuk memperkuat sistem menentang serangan siber. Dari menyediakan modul spyware hingga mengesan pergerakan tetikus pada sistem yang disasarkan, BeEF dapat melakukan semuanya. Oleh itu, adalah idea yang baik untuk menguji sistem anda menggunakan alat forensik keselamatan ini.

Mudah-mudahan, anda dapati tutorial ini berguna untuk memulakan anda dengan alat ini dengan fungsi yang pelbagai dan berguna.

Phenquestions

Phenquestions