Untuk mengembangkan hari sifar, ada dua pilihan sama ada anda mengembangkan sendiri atau menangkap hari sifar yang dikembangkan oleh orang lain. Membangunkan hari sifar sendiri boleh menjadi proses yang monoton dan panjang. Ia memerlukan pengetahuan yang besar. Ia boleh memakan banyak masa. Sebaliknya, hari sifar dapat ditangkap dikembangkan oleh orang lain dan dapat digunakan kembali. Ramai penggodam menggunakan pendekatan ini. Dalam program ini, kami menyediakan honeypot yang kelihatan tidak selamat. Kemudian kami menunggu penyerang tertarik dengannya, dan perisian hasad mereka ditangkap ketika mereka memasuki sistem kami. Penggodam dapat menggunakan perisian hasad sekali lagi di sistem lain, jadi tujuan dasarnya adalah menangkap perisian hasad terlebih dahulu.

Dionaea:

Markus Koetter adalah orang yang mengembangkan Dionaea. Dionaea terutama diberi nama dari lalat Venus karnivora tumbuhan. Terutamanya, ia adalah honeypot interaksi rendah. Dionaea terdiri daripada perkhidmatan yang diserang oleh penyerang, misalnya, HTTP, SMB, dll., dan meniru sistem tetingkap yang tidak dilindungi. Dionaea menggunakan Libemu untuk mengesan kod shell dan dapat membuat kita waspada tentang kod shell dan kemudian menangkapnya. Ia mengirimkan pemberitahuan serentak serangan melalui XMPP dan kemudian mencatat maklumat tersebut ke dalam pangkalan data SQ Lite.

Libemu:

Libemu adalah perpustakaan yang digunakan untuk mengesan kod shell dan emulasi x86. Libemu dapat menarik perisian hasad di dalam dokumen seperti RTF, PDF, dll. kita boleh menggunakannya untuk tingkah laku bermusuhan dengan menggunakan heuristik. Ini adalah bentuk lanjutan dari honeypot, dan pemula tidak boleh mencubanya. Dionaea tidak selamat sekiranya dikompromikan oleh penggodam, keseluruhan sistem anda akan terganggu dan untuk tujuan ini, pemasangan yang ramping harus digunakan, sistem Debian dan Ubuntu lebih disukai.

Saya mengesyorkan agar tidak menggunakannya pada sistem yang akan digunakan untuk tujuan lain kerana perpustakaan dan kod akan dipasang oleh kami yang boleh merosakkan bahagian lain sistem anda. Dionaea, sebaliknya, tidak selamat jika ia dikompromikan, keseluruhan sistem anda akan terganggu. Untuk tujuan ini, pemasangan langsing harus digunakan; Sistem Debian dan Ubuntu lebih disukai.

Pasang kebergantungan:

Dionaea adalah perisian komposit, dan banyak kebergantungan diperlukan olehnya yang tidak dipasang pada sistem lain seperti Ubuntu dan Debian. Oleh itu, kita harus memasang pergantungan sebelum memasang Dionaea, dan ini boleh menjadi tugas yang membosankan.

Sebagai contoh, kita perlu memuat turun pakej berikut untuk bermula.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

build-essential subversion git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

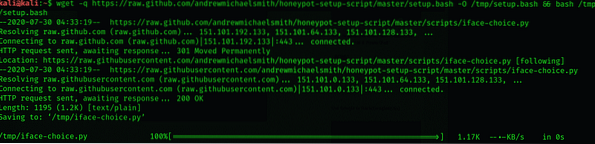

Skrip oleh Andrew Michael Smith boleh dimuat turun dari Github menggunakan wget.

Apabila skrip ini dimuat turun, ia akan memasang aplikasi (SQlite) dan kebergantungan, memuat turun dan mengkonfigurasi Dionaea.

$ wget -q https: // mentah.github.com / andremichaelsmith / honeypot-setup-script /master / persediaan.bash -O / tmp / persediaan.bash && bash / tmp / persediaan.bash

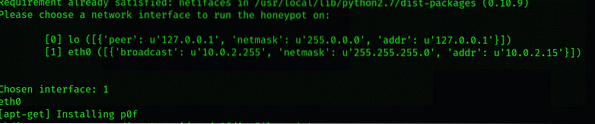

Pilih antara muka:

Dionaea akan mengkonfigurasinya sendiri, dan ia akan meminta anda memilih antara muka rangkaian yang anda mahu honeypot dengar setelah pergantungan dan aplikasi dimuat turun.

Mengkonfigurasi Dionaea:

Kini honeypot sudah siap dan berjalan. Dalam tutorial yang akan datang, saya akan menunjukkan kepada anda bagaimana mengenal pasti item penyerang, bagaimana mengatur Dionaea dalam masa serangan sebenar untuk memberi tahu anda,

Dan bagaimana melihat dan menangkap kod shell serangan. Kami akan menguji alat serangan kami dan Metasploit untuk memeriksa sama ada kami dapat menangkap perisian hasad sebelum meletakkannya secara dalam talian.

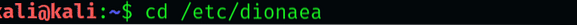

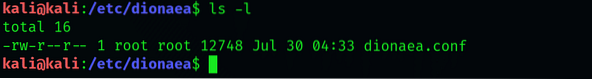

Buka fail konfigurasi Dionaea:

Buka fail konfigurasi Dionaea dalam langkah ini.

$ cd / etc / dionaea

Vim atau penyunting teks selain daripada ini boleh berfungsi. Pad daun digunakan dalam kes ini.

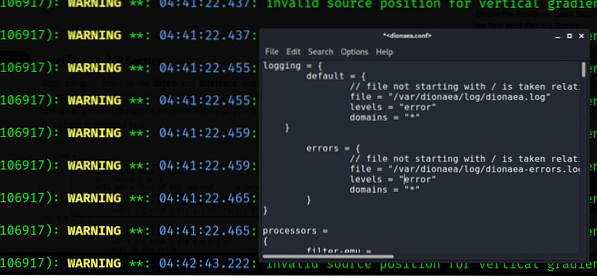

$ sudo daun pad dionaea.pengesahanKonfigurasi pembalakan:

Dalam beberapa kes, beberapa gigabait fail log dilihat. Keutamaan ralat log harus dikonfigurasikan, dan untuk tujuan ini, tatal ke bawah bahagian log fail.

Bahagian antara muka dan IP:

Pada langkah ini, tatal ke bawah ke antara muka dan dengar bahagian fail konfigurasi. Kami mahu agar antara muka disetel ke manual. Hasilnya, Dionaea akan menangkap antara muka pilihan anda sendiri.

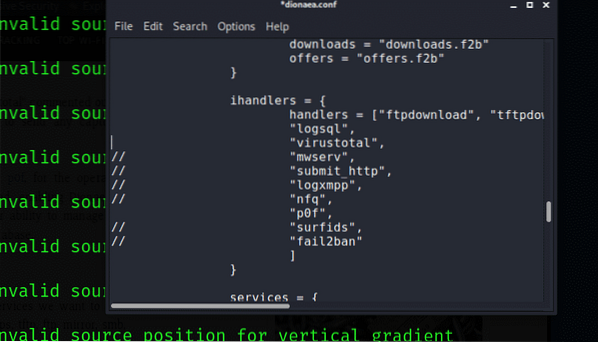

Modul:

Sekarang langkah seterusnya adalah menetapkan modul untuk fungsi Dionaea yang cekap. Kami akan menggunakan p0f untuk cap jari sistem operasi. Ini akan membantu memindahkan data ke dalam pangkalan data SQLite.

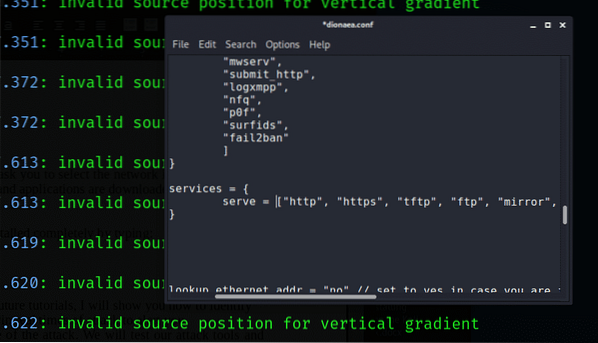

Perkhidmatan:

Dionaea disiapkan untuk menjalankan https, http, FTP, TFTP, smb, epmap, sip, mssql, dan mysql

Lumpuhkan Http dan https kerana penggodam tidak mungkin tertipu oleh mereka, dan mereka tidak terdedah. Tinggalkan yang lain kerana mereka adalah perkhidmatan yang tidak selamat dan boleh diserang dengan mudah oleh penggodam.

Mulakan dionaea untuk menguji:

Kita harus menjalankan dionaea untuk mencari konfigurasi baru kita. Kita boleh melakukan ini dengan menaip:

$ sudo dionaea -u tiada siapa -g nogroup -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Sekarang kita dapat menganalisis dan menangkap perisian hasad dengan bantuan Dionaea kerana ia berjaya dijalankan.

Kesimpulan:

Dengan menggunakan exploit zero-day, penggodaman dapat menjadi mudah. Ini adalah kerentanan perisian komputer, dan cara yang bagus untuk menarik penyerang, dan siapa saja boleh terpikat dengannya. Anda boleh memanfaatkan program dan data komputer dengan mudah. Saya harap artikel ini dapat membantu anda mengetahui lebih lanjut mengenai Zero-Day Exploit.

Phenquestions

Phenquestions