Dalam dunia teknologi maklumat, keselamatan menjadi perhatian utama hari ini. Setiap hari serangan baru dan canggih dilancarkan terhadap organisasi. Pentadbir sistem menggunakan pelbagai cara untuk mengeraskan keselamatan pelayan mereka. Salah satu cara biasa untuk berinteraksi dengan pelayan ialah menggunakan SSH (atau Spasti SHprotokol ell) yang banyak digunakan untuk log masuk jauh ke pelayan. Selain log masuk shell jarak jauh, ia juga digunakan untuk menyalin fail antara dua komputer. Tidak seperti kaedah lain seperti telnet, rcp, ftp, dll., Protokol SSH menggunakan mekanisme enkripsi untuk mengamankan komunikasi antara dua host.

Keselamatan yang diberikan oleh protokol SSH dapat ditingkatkan dengan menggunakan pengesahan dua faktor. Ini akan meletakkan tembok yang kuat antara komputer host anda dan penyerang. Untuk menyambung ke pelayan jauh anda dengan SSH, anda memerlukan kata laluan dan juga kod pengesahan (atau OTP) dari aplikasi pengesah yang berjalan di peranti mudah alih anda. Ini sangat berguna jika penyerang mencuri kata laluan anda, dia tidak akan dapat masuk ke pelayan anda tanpa kod pengesahan.

Terdapat banyak aplikasi pengesah yang tersedia untuk peranti mudah alih yang menjalankan Android atau Apple IOS. Panduan ini telah menggunakan aplikasi Google Authenticator untuk pelayan Fedora dan peranti mudah alih.

Apa yang akan kita lindungi

Panduan ini akan melihat bagaimana kita dapat menggunakan pengesahan dua faktor dengan protokol SSH untuk mengelakkan akses tanpa izin ke stesen kerja Fedora 30 kami. Kami akan cuba log masuk ke pelayan Fedora kami dari mesin pelanggan Xubuntu untuk melihat apakah persediaan berfungsi seperti yang diharapkan. Mari mulakan konfigurasi SSH dengan pengesahan dua faktor.

Prasyarat

- OS Fedora 30 dipasang pada pelayan jauh dengan akaun pengguna 'sudo'.

- Mesin Xubuntu untuk mengakses pelayan di atas.

- Peranti mudah alih dengan aplikasi Google-Authenticator terpasang di atasnya.

Gambaran Keseluruhan Persediaan

- Mesin Fedora 30 dengan IP: 192.168.43.92

- Mesin Xubuntu dengan IP: 192.168.43.71

- Peranti mudah alih dengan aplikasi Google-Authenticator.

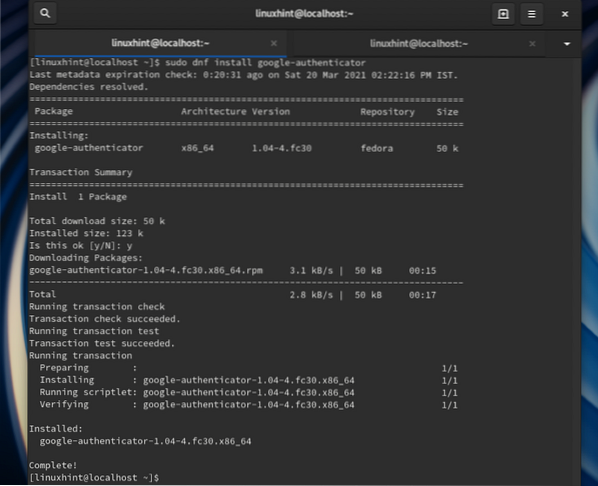

Langkah 1. Pasang Google-Authenticator pada pelayan Fedora 30 menggunakan arahan:

$ sudo dnf install -y google-authorator

Langkah 2. Jalankan arahan di bawah untuk memulakan Google-Authenticator pada pelayan anda:

$ google-pengesahanIa akan mengemukakan beberapa soalan untuk mengkonfigurasi pelayan agar berfungsi dengan peranti mudah alih anda:

Adakah anda mahu token pengesahan berdasarkan masa (y / n) y [Masukkan 'Y' di sini]Ia akan memaparkan kod QR pada tetingkap terminal; biarkan tetingkap terminal ini terbuka buat masa ini.

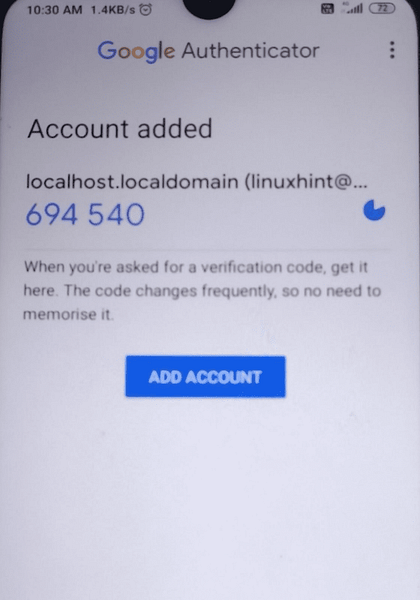

Langkah 3. Pasang aplikasi Google-Authenticator pada peranti mudah alih anda dan buka. Sekarang klik pilihan 'Imbas kod QR.Sekarang fokuskan kamera mudah alih anda untuk mengimbas kod QR pada tetingkap terminal pelayan anda.

Langkah 4. Setelah mengimbas kod QR, peranti mudah alih anda akan menambahkan akaun untuk pelayan anda dan menghasilkan kod rawak yang akan terus berubah dengan pemasa berputar, seperti yang ditunjukkan pada gambar di bawah:

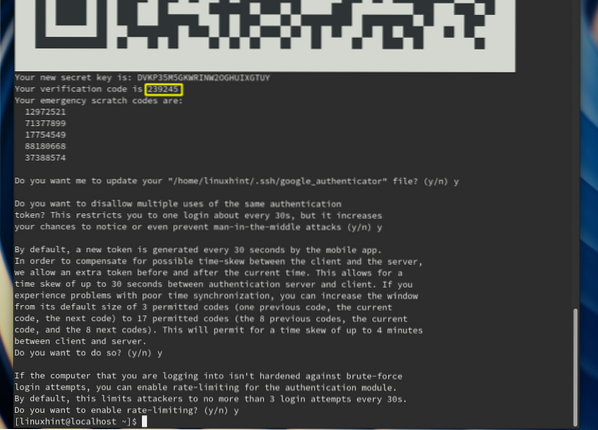

Langkah 5. Sekarang kembali ke tetingkap terminal pelayan anda dan masukkan di sini kod pengesahan dari peranti mudah alih anda. Setelah kod disahkan, ia akan menghasilkan satu set kod calar. Kod calar ini boleh digunakan untuk masuk ke pelayan anda sekiranya anda kehilangan peranti mudah alih anda. Jadi, simpan di tempat yang selamat.

Langkah 6. Pada langkah selanjutnya, ia akan menanyakan beberapa soalan untuk menyelesaikan konfigurasi. Kami telah memberikan di bawah set soalan dan jawapannya untuk mengkonfigurasi penyediaannya. Anda boleh mengubah jawapan tersebut mengikut keperluan anda:

Adakah anda mahu saya mengemas kini "/ home / linuxhint / anda".fail google_authenticator "? (y / n) y [Masukkan 'y' di sini]Adakah anda mahu melarang berbilang penggunaan token pengesahan yang sama? Ini mengehadkan anda untuk masuk sekali setiap 30-an, tetapi ini meningkatkan peluang anda untuk melihat atau bahkan mencegah serangan man-in-the-middle (y / n) y [Masukkan 'y' di sini]

Secara lalai, token baru dihasilkan setiap 30 saat oleh aplikasi mudah alih.Untuk mengimbangi kemungkinan kesesuaian waktu antara pelanggan dan pelayan, kami membenarkan token tambahan sebelum dan selepas waktu semasa. Ini memungkinkan sedikit masa hingga 30 saat antara pelayan pengesahan dan klien. Sekiranya anda mengalami masalah dengan penyegerakan waktu yang buruk, anda boleh menambah tetingkap dari ukuran lalai dari 3 kod yang dibenarkan (satu kod sebelumnya, kod semasa, kod seterusnya) kepada 17 kod yang dibenarkan (8 kod sebelumnya, kod semasa, dan 8 kod seterusnya). Ini akan memungkinkan untuk sementara waktu antara 4 minit antara pelanggan dan pelayan. Adakah anda mahu berbuat demikian? (y / n) y [Masukkan 'y' di sini]

Sekiranya komputer yang anda log masuk tidak mengeras terhadap percubaan log masuk dengan kekerasan, anda boleh mengaktifkan pembatasan kadar untuk modul pengesahan. Secara lalai, ini membatasi penyerang tidak lebih dari 3 percubaan masuk setiap 30-an. Adakah anda mahu mengaktifkan pembatasan kadar? (y / n) y [Masukkan 'y' di sini]

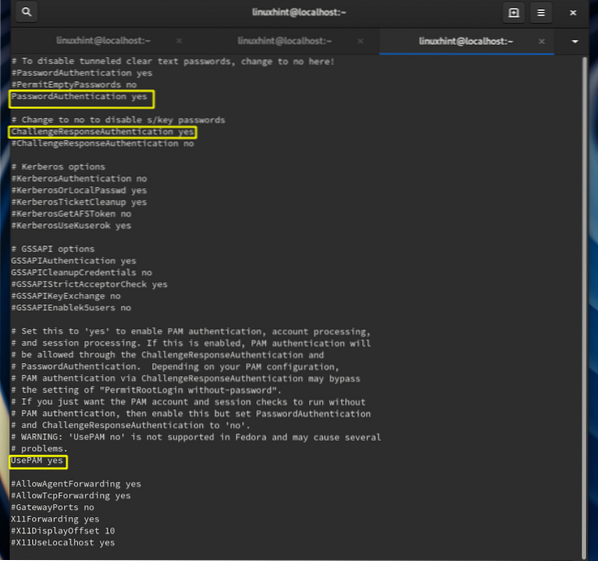

Langkah 7. Sekarang buka fail sshd_config dengan penyunting apa pun

$ sudo vi / etc / ssh / sshd_configdan lakukan langkah-langkah berikut:

- Tidak berjaya dan tetapkan Pengesahan Kata Laluan ke ya.

- Tidak berjaya dan tetapkan Autentikasi CabaranResponse ke ya.

- Tidak berjaya dan tetapkan GunakanPAM ke ya.

Simpan dan tutup fail.

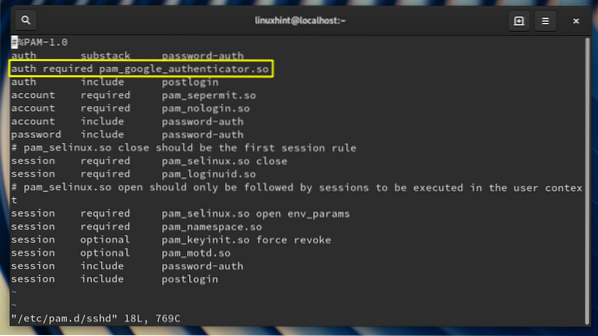

Langkah 8. Seterusnya, buka / etc / pam.fail d / sshd

$ sudo vi / etc / pam.d / sshddan tambahkan baris berikut di bawah garis 'autentik kata laluan auth:

autentikasi diperlukan pam_google_authenticator.begitu

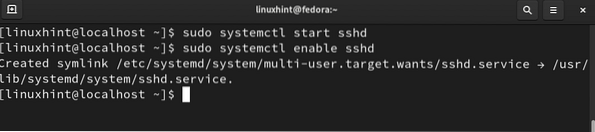

Langkah 9. Mulakan dan aktifkan perkhidmatan SSH pada pelayan Fedora dengan arahan:

$ sudo systemctl mulakan sshd$ sudo systemctl mengaktifkan sshd

Semua langkah untuk mengkonfigurasi pelayan kini selesai. Kami sekarang akan berpindah ke mesin pelanggan kami, i.e., Xubuntu, dalam kes kami.

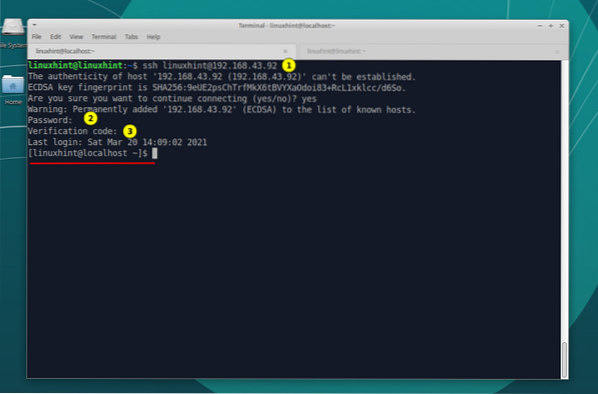

Langkah 10. Sekarang cuba log masuk dengan SSH dari mesin Xubuntu ke pelayan Fedora 30:

$ ssh [dilindungi e-mel]

Seperti yang anda lihat, SSH terlebih dahulu meminta kata laluan pelayan dan kemudian kod pengesahan dari peranti mudah alih anda. Setelah memasukkan kod pengesahan dengan betul, anda boleh log masuk ke pelayan Fedora yang jauh.

Kesimpulannya

Tahniah, kami berjaya mengkonfigurasi akses SSH dengan pengesahan dua faktor pada Fedora 30 OS. Anda boleh mengkonfigurasi SSH untuk menggunakan kod pengesahan hanya untuk log masuk tanpa kata laluan pelayan jauh.

Phenquestions

Phenquestions