- Penilaian Kerentanan dan Pentesting

- Pembangunan tandatangan IDS

- Mengeksploitasi pembangunan dan penyelidikan

Pelepasan Metasploit utama terbaru telah memindahkan intinya ke pangkalan pengaturcaraan semua Ruby. Metasploit-framework menggunakan Ruby sebagai bahasa pengaturcaraan utamanya kerana Ruby adalah bahasa tafsiran yang kuat. Projek Metasploit sangat terkenal kerana ciri anti-forensik dan pengelakan pengesanan.

Metasploit pada umumnya menawarkan Metasploit Framework versi komuniti dan sumber terbuka tetapi ia juga mempunyai versi komersial seperti Metasploit Pro dan Metasploit Express. Ia juga memiliki pangkalan data kod shell, kod shell ini dapat digunakan untuk melakukan shell balik ke mesin penyerang.

Seperti produk serupa yang lain seperti Canvas atau Core Impact dan produk keselamatan komersial yang lain, Metasploit-Framework dapat digunakan untuk memeriksa keselamatan sistem komputer atau masuk ke dalam rangkaian dan sistem. Sama seperti banyak alat keselamatan yang lain, Metasploit Framework dapat digunakan untuk aktiviti yang dibenarkan dan yang tidak dibenarkan.

Ikuti langkah-langkah berikut untuk memasang Metasploit Framework di OS Ubuntu anda

Pemasangan

Metasploit Frame mudah dipasang dan mempunyai beberapa kebergantungan. Sebelum memasang, pastikan anda mengemas kini Ubuntu anda

$ sudo apt-get kemas kini$ sudo apt-get peningkatan

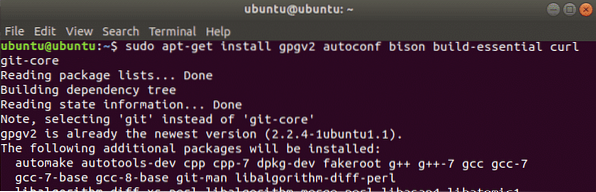

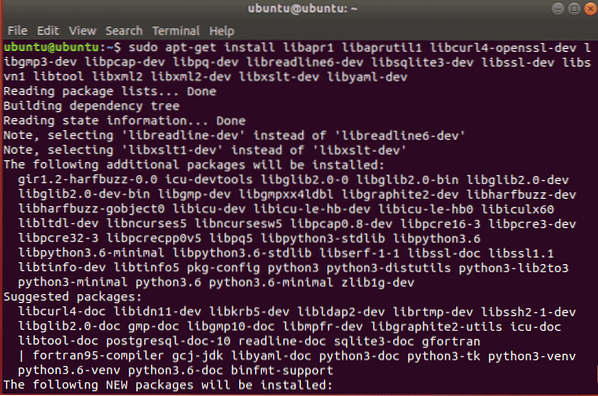

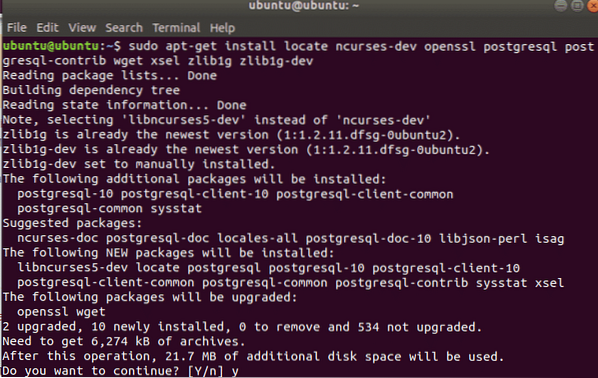

Memasang kebergantungan

Sebelum memasang anda perlu memasang pergantungan berikut menggunakan tepat perintah

[dilindungi e-mel]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev cari libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Memasang

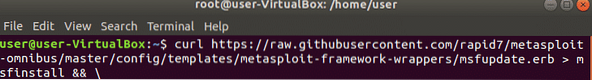

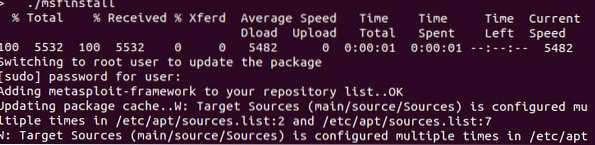

curl digunakan untuk memindahkan fail dari komputer jauh dan menyokong banyak protokol, kami akan menggunakannya untuk memuat turun kod kerangka metasploit.

[dilindungi e-mel]: ~ $ curl https: // raw.githubusercontent.com / cepat7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Kemudian ubah kebenaran kod yang boleh dilaksanakan dengan menggunakan perintah chmod kemudian jalankan

Kebenaran:pemilik = Baca & Tulis (rw-)

kumpulan = Baca (r--)

lain = Tiada (---)

Pemilikan:

pemilik = akar

kumpulan = bayangan

$ chmod 755 msfinstall

Antaramuka Metasploit

Metasploit Framework mempunyai antara muka web, antara muka GUI (Armitage dan Cobal Strike) dan antara muka Command Line (msfcli, msfconsole). Ia juga menawarkan API seperti msgrpc untuk mengendalikan Metasploit dari jarak jauh atau menggunakannya bersama dengan beberapa bahasa skrip untuk tujuan automasi.

Ia juga mempunyai beberapa alat dan ciri lain yang dapat menghasilkan kod shell dan muatan dan menggabungkannya dengan pelaksanaan lain yang sah.

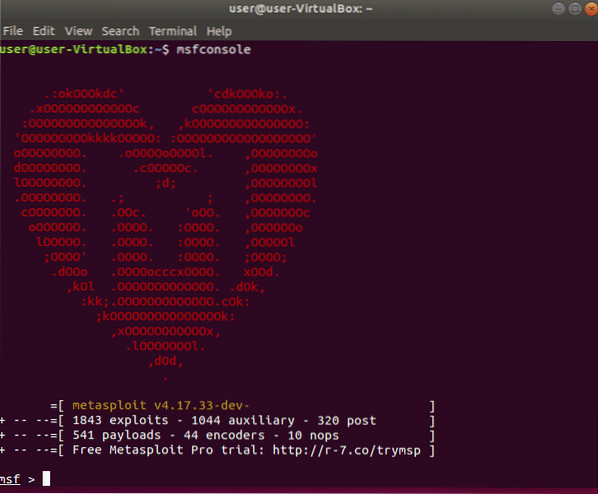

Msfconsole adalah antara muka baris Perintah Metasploit yang kuat. Untuk menjalankannya, mulakan perkhidmatan postgresql pertama, Jenis

[dilindungi e-mel]: ~ $ sudo perkhidmatan postgresql bermula[dilindungi e-mel]: ~ $ sudo msfconsole

Manual Metasploit

Perintah biasa untuk Metasploit dari Manual

pertolongan (atau '?') - menunjukkan arahan yang ada di msfconsole

menunjukkan eksploitasi - menunjukkan eksploitasi yang dapat anda jalankan (dalam kes kami di sini, the ms05_039_pnp mengeksploitasi)

menunjukkan muatan - menunjukkan pelbagai pilihan muatan yang dapat anda laksanakan pada sistem yang dieksploitasi seperti memunculkan shell perintah, memuat naik program untuk dijalankan, dll. (dalam kes kami di sini, the win32_reverse mengeksploitasi)

maklumat mengeksploitasi [mengeksploitasi nama] - menunjukkan penerangan mengenai nama eksploitasi tertentu bersama dengan pelbagai pilihan dan keperluannya (mis. maklumat mengeksploitasi ms05_039_pnp menunjukkan maklumat mengenai serangan itu)

maklumat muatan [nama muatan] - menunjukkan keterangan mengenai nama muatan tertentu beserta pelbagai pilihan dan keperluannya (mis. info payload win32_reverse menunjukkan maklumat mengenai melahirkan shell perintah)

gunakan [nama eksploitasi] - memerintahkan msfconsole untuk memasuki persekitaran eksploitasi tertentu (mis. gunakan ms05_039_pnp akan memunculkan command prompt ms05_039_pnp> untuk eksploitasi khusus ini

menunjukkan pilihan - menunjukkan pelbagai parameter untuk eksploitasi tertentu yang anda bekerjasama

menunjukkan muatan - menunjukkan muatan yang sesuai dengan eksploitasi tertentu yang anda bekerjasama

tetapkan PAYLOAD - membolehkan anda menetapkan muatan khusus untuk eksploitasi anda (dalam contoh ini, tetapkan PAYLOAD win32_reverse)

menunjukkan sasaran - menunjukkan OS sasaran dan aplikasi yang ada yang dapat dimanfaatkan

tetapkan SASARAN - membolehkan anda memilih OS / aplikasi sasaran khusus anda (dalam contoh ini, saya akan gunakan tetapkan SASARAN 0 untuk semua versi Bahasa Inggeris Windows 2000)

tetapkan RHOST - membolehkan anda menetapkan alamat IP host sasaran anda (dalam contoh ini, tetapkan RHOST 10.0.0.200)

tetapkan LHOST - membolehkan anda menetapkan alamat IP host tempatan untuk komunikasi terbalik yang diperlukan untuk membuka shell arahan terbalik (dalam contoh ini, tetapkan LHOST 10.0.0.201)

belakang - membolehkan anda keluar dari persekitaran eksploitasi semasa yang anda muatkan dan kembali ke arahan msfconsole utama

Kesimpulannya

Metasploit adalah kerangka yang sangat berguna yang digunakan oleh penguji Penetrasi dan penyelidik kerentanan. Beberapa alat komersil lain menawarkan fungsi yang serupa tetapi Metasploit sangat popular kerana sokongan merentas platform dan antara muka GUI dan CLI yang mudah digunakan. Ini khas untuk penguji Penetrasi dan Teamers Merah tetapi sesiapa sahaja boleh menggunakannya untuk mengamankan rangkaian rumah atau syarikat mereka. Sekiranya anda berminat untuk belajar Metasploit, berikut adalah sumber percuma yang hebat.

Phenquestions

Phenquestions