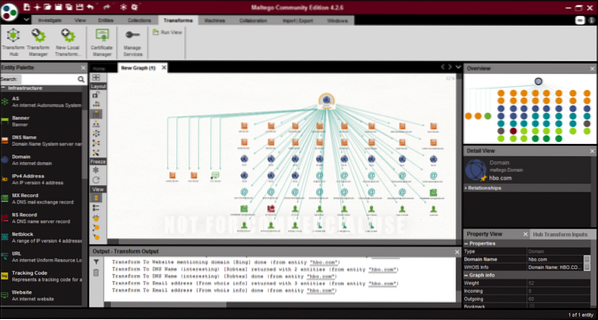

Maltego

Maltego diciptakan oleh Paterva dan digunakan oleh penguatkuasa, pakar keselamatan, dan jurutera sosial untuk mengumpulkan dan membedah maklumat sumber terbuka. Ia dapat mengumpulkan sejumlah besar maklumat dari pelbagai sumber dan menggunakan teknik yang berbeza untuk menghasilkan hasil grafik dan mudah dilihat. Maltego menyediakan perpustakaan transformasi untuk penerokaan data sumber terbuka dan mewakili data tersebut dalam format grafik yang sesuai untuk analisis hubungan dan perlombongan data. Perubahan ini boleh dibuat dan juga boleh diubah, bergantung pada keperluan.

Maltego ditulis dalam Java dan berfungsi dengan setiap sistem operasi. Ia dipasang di Kali Linux. Maltego digunakan secara meluas kerana model hubungan entiti yang menyenangkan dan mudah difahami yang mewakili semua butiran yang berkaitan. Tujuan utama aplikasi ini adalah untuk menyiasat hubungan dunia nyata antara orang, laman web atau domain organisasi, rangkaian, dan infrastruktur internet. Aplikasi ini juga mungkin memfokuskan pada hubungan antara akaun media sosial, API kecerdasan sumber terbuka, Data Peribadi yang dihoskan sendiri, dan Nod Rangkaian Komputer. Dengan penyatuan dari rakan data yang berbeza, Maltego memperluas jangkauan datanya ke tahap yang luar biasa.

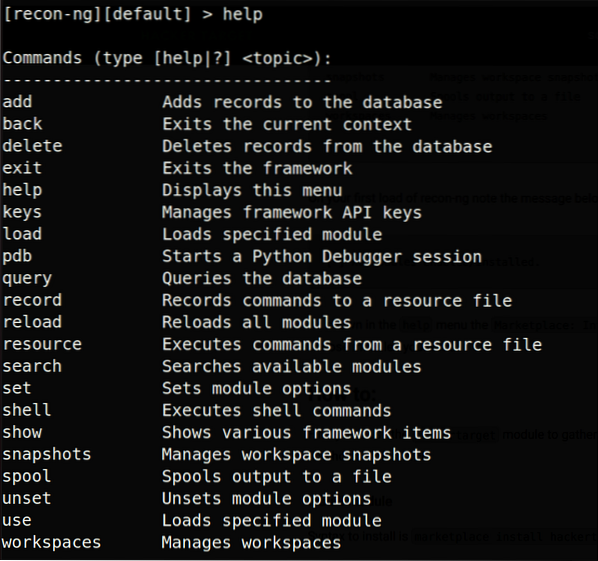

Mengimbas kembali

Recon-ng adalah alat pengawasan yang serupa dengan Metasploit. Sekiranya recon-ng dikendalikan dari baris perintah, anda akan memasuki lingkungan, seperti shell, di mana anda dapat mengkonfigurasi pilihan dan mengkonfigurasi ulang dan mengeluarkan laporan untuk bentuk laporan yang berbeza. Pelbagai ciri berguna ditawarkan oleh konsol maya Recon-ng, seperti penyelesaian perintah dan sokongan kontekstual. Sekiranya anda ingin menggodam sesuatu, gunakan Metasploit. Sekiranya anda ingin mengumpulkan maklumat orang ramai, gunakan Kit Alat Kejuruteraan Sosial dan Pertimbangan untuk menjalankan pengawasan.

Recon-ng ditulis dalam Python, dan modul bebas, senarai kunci, dan modul lain digunakan terutamanya untuk pengumpulan data. Alat ini dimuat dengan beberapa modul yang menggunakan enjin carian dalam talian, plugin, dan API yang dapat membantu mengumpulkan maklumat sasaran. Recon-ng, seperti memotong dan menampal, mengautomasikan proses OSINT yang memakan masa. Recon-ng tidak menunjukkan bahawa alatnya dapat menjalankan semua koleksi OSINT, tetapi dapat digunakan untuk mengotomatisasi banyak bentuk penuaian yang lebih biasa, yang memungkinkan lebih banyak masa untuk perkara yang masih perlu dilakukan secara manual.

Gunakan arahan berikut untuk memasang recon-ng:

[dilindungi e-mel]: ~ $ sudo apt pasang recon-ng[dilindungi e-mel]: ~ $ recon-ng

Untuk menyenaraikan arahan yang tersedia, gunakan arahan bantuan:

Katakan kita perlu mengumpulkan beberapa subdomain sasaran. Kami akan menggunakan modul bernama "sasaran penggodam" untuk melakukannya.

[recon-ng] [default] [hackertarget]> menunjukkan pilihan

[recon-ng] [default] [hackertarget]> tetapkan sumber google.com

Sekarang, program ini akan mengumpulkan maklumat yang berkaitan dan menunjukkan semua subdomain dari sasaran yang ditetapkan.

Shodan

Untuk mencari apa-apa di Internet, terutamanya Internet of Things (IoT), enjin carian yang paling optimum adalah Shodan. Walaupun Google dan enjin carian lain hanya mencari di Internet, Shodan mengindeks hampir semua perkara, termasuk kamera web, bekalan air ke jet peribadi, peralatan perubatan, lampu isyarat, loji kuasa, pembaca plat nombor, TV pintar, penghawa dingin, dan apa sahaja yang anda fikirkan daripadanya disambungkan ke internet. Manfaat terbesar Shodan terletak pada membantu para pembela untuk mencari mesin yang rentan di rangkaian mereka sendiri. Mari kita lihat beberapa contoh:

- Untuk mencari pelayan Apache di Hawaii:

bandar apache: "Hawaii" - Untuk mencari peranti Cisco pada subnet tertentu:

cisco net: ”214.223.147.0/24 "

Anda dapat mencari perkara seperti kamera web, kata laluan lalai, penghala, lampu isyarat, dan lain-lain dengan carian mudah, kerana lebih mudah, lebih jelas, dan lebih mudah digunakan.

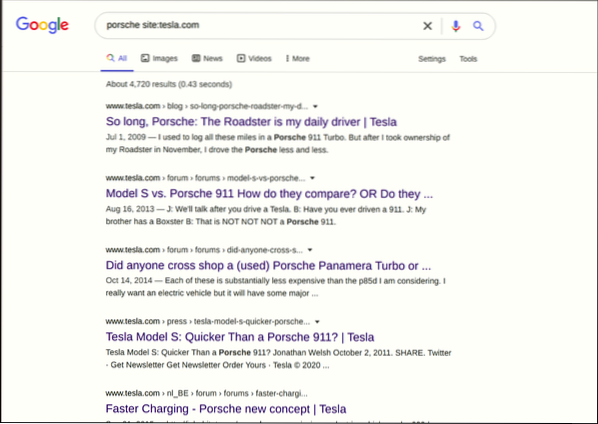

Google Dorks

Peretasan Google, atau Google dorking, adalah taktik penggodaman yang menggunakan Carian Google dan aplikasi Google lain untuk mengenal pasti kelemahan keselamatan dalam konfigurasi laman web dan kod mesin. "Peretasan Google" melibatkan penggunaan pengendali mesin carian Google khusus untuk mencari rentetan teks yang unik di dalam hasil carian.

Mari kita teliti beberapa contoh menggunakan Google Dork untuk mencari maklumat peribadi di Internet. Ada kaedah mengenal pasti .LOG fail yang terdedah secara tidak sengaja di internet. A .Fail LOG mengandungi petunjuk tentang apa kata laluan sistem atau akaun pengguna atau pentadbir sistem yang berbeza. Setelah memasukkan arahan berikut di kotak carian Google anda, anda akan menemui senarai produk yang terdedah .Fail LOG sebelum tahun 2017:

Pertanyaan carian berikut akan menemui semua laman web yang mengandungi teks yang ditentukan:

intitle: admbook intitle: Jenis fail Fversion: phpBeberapa pengendali carian lain yang sangat kuat termasuk yang berikut:

- inurl: Mencari istilah yang ditentukan dalam URL.

- jenis fail: Mencari jenis fail tertentu, yang boleh menjadi jenis fail apa pun.

- laman web: Mengehadkan carian ke satu laman web

Mata-mata

Spyse adalah mesin pencari keselamatan siber yang boleh digunakan untuk mencari aset internet dengan cepat dan melakukan pengenalan luaran. Kelebihan Spyse sebahagiannya disebabkan oleh metodologi pangkalan data, yang mengelakkan masalah masa pengimbasan yang panjang pada pertanyaan untuk pengumpulan data. Dengan beberapa perkhidmatan beroperasi pada masa yang sama, dan laporan yang memerlukan masa yang sangat lama untuk dikembalikan, pakar keselamatan siber mungkin mengetahui bagaimana pengimbasan yang tidak cekap. Inilah sebab utama mengapa profesional keselamatan siber beralih ke mesin carian yang hebat ini. Arkib Spyse menyimpan lebih daripada tujuh bilion dokumen data penting yang boleh dimuat turun dengan serta-merta. Dengan menggunakan 50 pelayan yang sangat berfungsi dengan data yang terbahagi kepada 250 keping, pengguna dapat memperoleh keuntungan dari pangkalan data dalam talian terbesar yang tersedia.

Selain membekalkan data mentah, enjin carian ruang siber ini juga memberi tumpuan untuk menunjukkan hubungan antara pelbagai bidang Internet.

The Harvester

The Harvester adalah utiliti berasaskan Python. Dengan menggunakan program ini, anda dapat memperoleh maklumat dari banyak outlet awam, seperti mesin pencari, pelayan utama PGP, dan pangkalan data peranti SHODAN, seperti alamat, sub-domain, pentadbir, nama pekerja, nombor port, dan bendera. Sekiranya anda ingin menentukan apa yang dapat dilihat oleh penceroboh di syarikat ini, instrumen ini berguna. Ini adalah alat Kali Linux lalai, dan anda hanya perlu meningkatkan The Harvester untuk menggunakannya. Untuk pemasangan, keluarkan arahan berikut:

[dilindungi e-mel]: ~ $ sudo apt-get theharvesterSintaks asas The Harvester adalah seperti berikut:

[dilindungi e-mel]: ~ $ theharvester -d [domainName] -b [searchEngineName / all] [parameter]Di sini, -d adalah nama syarikat atau domain yang ingin anda cari, dan -b adalah sumber data, seperti LinkedIn, Twitter, dll. Untuk mencari e-mel, gunakan arahan berikut:

[dilindungi e-mel]: ~ $ theharvester.py -d Microsoft.com -b semuaKeupayaan untuk mencari hos maya adalah satu lagi ciri penuai yang menarik. Melalui resolusi DNS, aplikasi mengesahkan sama ada beberapa nama host dihubungkan dengan alamat IP tertentu. Pengetahuan ini sangat penting kerana kebolehpercayaan IP untuk satu hos bergantung bukan hanya pada tahap keselamatannya tetapi juga pada seberapa selamat kabel yang dihoskan oleh orang lain pada IP yang sama. Sebenarnya, jika penyerang melanggar salah satu daripadanya dan mendapat akses ke pelayan rangkaian, maka penyerang dapat dengan mudah memasuki setiap host lain.

SpiderFoot

SpiderFoot adalah platform yang digunakan untuk menangkap IP, domain, alamat e-mel, dan objektif analisis lain dari banyak outlet data, termasuk platform seperti "Shodan" dan "Have I Have Pwned," untuk Maklumat Sumber Terbuka dan pengesanan kerentanan. SpiderFoot dapat digunakan untuk mempermudah proses penyusunan OSINT untuk mencari maklumat mengenai sasaran dengan mengotomatisasi proses pengumpulan.

Untuk mengautomasikan proses ini, Spiderfoot mencari lebih dari 100 sumber maklumat yang tersedia untuk umum dan menguruskan semua intel diklasifikasikan dari pelbagai laman web, alamat e-mel, alamat IP, peranti rangkaian, dan sumber lain. Cukup tentukan matlamatnya, pilih modul yang akan dijalankan, dan Spiderfoot akan melakukan selebihnya untuk anda. Sebagai contoh, Spiderfoot dapat mengumpulkan semua data yang diperlukan untuk membuat profil lengkap mengenai subjek yang anda pelajari. Ia adalah pelbagai platform, mempunyai antara muka web yang hebat, dan menyokong hampir 100+ modul. Pasang modul Python yang dinyatakan di bawah untuk memasang spiderFoot:

[dilindungi e-mel]: ~ $ sudo apt pasang pip[dilindungi e-mel]: ~ $ pip pasang lxml netaddr M2Crypto cherrypy mako permintaan bs4

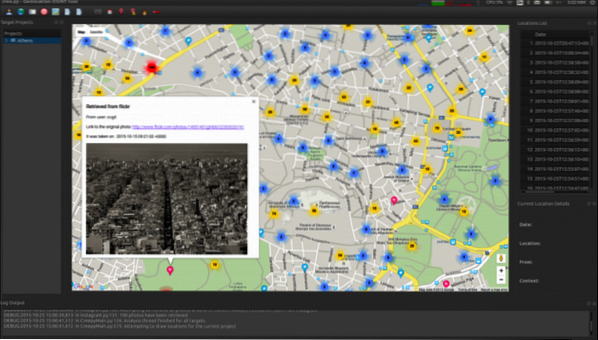

Menyeramkan

Creepy adalah platform perisikan sumber terbuka untuk Geolocation. Menggunakan pelbagai laman rangkaian sosial dan perkhidmatan hosting gambar, Creepy mengumpulkan maklumat mengenai pengesanan lokasi. Creepy kemudian memaparkan laporan di peta dengan metodologi carian berdasarkan lokasi dan waktu yang tepat. Anda kemudian dapat melihat fail secara mendalam dengan mengeksportnya dalam format CSV atau KML. Kod sumber Creepy terdapat di Github dan ditulis dalam Python. Anda boleh memasang alat hebat ini dengan melayari laman web rasmi:

http: // www.geocreepy.com /

Terdapat dua fungsi utama Creepy, yang ditentukan oleh dua tab khusus di antaramuka: tab “mapview” dan tab “target”. Alat ini sangat berguna untuk anggota keselamatan. Anda dapat dengan mudah meramalkan tingkah laku, rutin, hobi, dan minat sasaran anda menggunakan Creepy. Sebilangan kecil maklumat yang anda tahu mungkin tidak begitu penting, tetapi apabila anda melihat gambaran lengkap, anda dapat meramalkan langkah seterusnya.

Jigsaw

Jigsaw digunakan untuk mendapatkan pengetahuan mengenai pekerja di sebuah syarikat. Platform ini berfungsi dengan baik dengan organisasi besar, seperti Google, Yahoo, LinkedIn, MSN, Microsoft, dll., di mana kita dapat dengan mudah mengambil salah satu nama domain mereka (katakanlah, microsoft.com), dan kemudian menyusun semua e-mel dari kakitangan mereka di pelbagai bahagian syarikat yang diberikan. Satu-satunya kelemahan adalah bahawa permintaan ini dilancarkan terhadap pangkalan data Jigsaw yang dihoskan di jigsaw.com, jadi kami bergantung sepenuhnya pada pengetahuan di dalam pangkalan data mereka yang membolehkan mereka meneroka. Anda boleh mendapatkan maklumat mengenai syarikat besar, tetapi anda mungkin tidak bernasib baik jika anda menyiasat syarikat permulaan yang kurang terkenal.

Nmap

Nmap, singkatan dari Network Mapper, adalah salah satu alat kejuruteraan sosial yang paling terkenal dan popular. Nmap menggunakan alat pemantauan rangkaian sebelumnya untuk menyediakan imbasan lalu lintas rangkaian yang cepat dan komprehensif.

Untuk memasang nmap, gunakan arahan berikut:

[dilindungi e-mel]: ~ $ sudo apt pasang nmapNmap tersedia untuk semua sistem operasi dan dilengkapi dengan Kali. Nmap beroperasi dengan mengesan host dan IP yang berjalan di rangkaian menggunakan paket IP dan kemudian memeriksa paket ini untuk memasukkan perincian mengenai host dan IP, serta sistem operasi yang mereka jalankan.

Nmap digunakan untuk mengimbas rangkaian perniagaan kecil, rangkaian skala perusahaan, peranti IoT dan lalu lintas, dan peranti yang disambungkan. Ini adalah program pertama yang akan digunakan penyerang untuk menyerang laman web atau aplikasi web anda. Nmap adalah alat sumber terbuka dan bebas yang digunakan pada host tempatan dan jauh untuk analisis kerentanan dan penemuan rangkaian.

Ciri utama Nmap termasuk pengesanan port (untuk memastikan anda mengetahui potensi utiliti yang berjalan di port tertentu), Pengesanan sistem operasi, pengesanan maklumat IP (termasuk alamat Mac dan jenis peranti), menonaktifkan resolusi DNS, dan pengesanan host. Nmap mengenal pasti host aktif melalui imbasan ping, i.e., dengan menggunakan arahan nmap -sp 192.100.1.1/24, yang mengembalikan senarai host aktif dan alamat IP yang ditetapkan. Skop dan kemampuan Nmap sangat besar dan bervariasi. Berikut ini termasuk beberapa perintah yang dapat digunakan untuk scan port asas:

Untuk imbasan asas, gunakan arahan berikut:

[dilindungi e-mel]: ~ $ nmapUntuk pengimbasan sepanduk dan pengesanan versi perkhidmatan, gunakan arahan berikut:

[dilindungi e-mel]: ~ $ nmap -sP -sCUntuk pengesanan Sistem Operasi dan imbasan agresif, gunakan arahan berikut:

[dilindungi e-mel]: ~ $ nmap -A -O-Kesimpulannya

Open Source Intelligence adalah teknik berguna yang boleh anda gunakan untuk mengetahui hampir semua perkara di Web. Mempunyai pengetahuan tentang alat OSINT adalah perkara yang baik, kerana ia dapat memberi implikasi besar terhadap pekerjaan profesional anda. Terdapat beberapa projek hebat yang menggunakan OSINT, seperti mencari orang yang hilang di Internet. Daripada banyak subkategori Perisikan, Open Source adalah yang paling banyak digunakan kerana kosnya yang rendah dan output yang sangat berharga.

Phenquestions

Phenquestions