Jenis Eksploitasi

Jenis Eksploitasi di Metasploit:

- Aktif

- Pasif

Perbezaan inti antara kedua jenis eksploitasi ini adalah jenis aktif mengeksploitasi sasaran tertentu sebelum berakhir, sedangkan jenis pasif menunggu sehingga host masuk menyambung sebelum mengeksploitasi. Adalah lebih baik untuk mengetahui perkara ini sebelumnya, kerana perbezaannya akan memainkan peranan yang lebih jelas apabila anda lulus menulis karya yang lebih rumit.

Persediaan Kami

Perisian yang akan kita gunakan dalam tutorial ini merangkumi yang berikut:

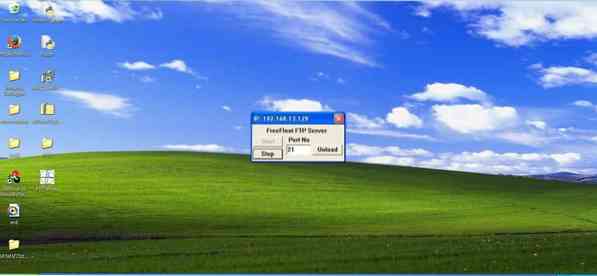

Eksploitasi: Untuk tujuan panduan ringkas ini, kami akan menggunakan kerentanan yang sudah ada di pelayan FTP freefloat.

Penyahpepijat imuniti: Ini digunakan dalam membuat eksploitasi dan fail binari kejuruteraan terbalik. Anda boleh datang dengan menggunakan debugger yang baik secara dalam talian secara percuma.

Pek perkhidmatan Windows XP 3 dipasang

Kali Linux: Jelas, alat ujian pen terkemuka yang tidak dipertikaikan.

Mona.py: Plugin berasaskan Python yang membantu penyahpepijatan imuniti. Muat turun Mona.py dan pindahkan ke direktori imuniti debugger (folder perintah py).

Prosesnya

Meniru Fuzzing

Kami akan melakukan pseudo-fuzzing, yang melibatkan membanjiri sistem dengan data rawak. Kami akan membuat corak dengan 1,000 watak dan menggunakannya untuk mengatasi port 21, kerana ia adalah port arahan pelayan FTP.

Setelah modul dijalankan, jalankan penyekat imuniti, dan pastikan bahawa EIP telah ditimpa.

Api Mona

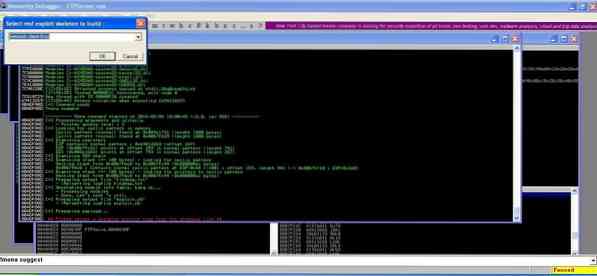

Dengan EIP yang ditimpa, kita dapat meneruskan proses debugger imuniti. Sila isikan:

>!Mona mencadangkan

Pilih klien TCP dan port 21 untuk meneruskan.

Sesuaikan Eksploitasi

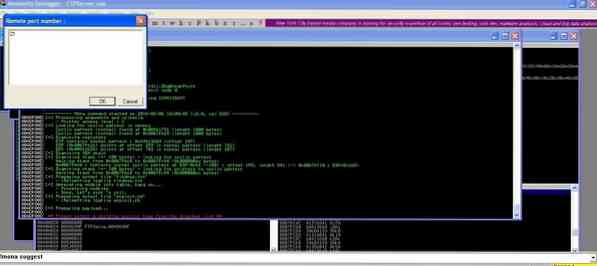

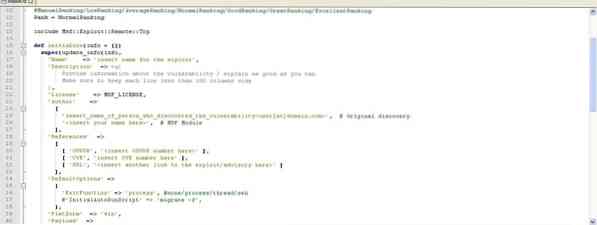

Hasilnya, anda akan melihat fail berasaskan ruby yang dibuat. Anda boleh mengubahnya dengan cara yang anda mahukan. Di sini, kami akan menamakannya semula menjadi f.rb.

Lancarkan Exploit di Metasploit

Muat fail ke Kali Linux dan replikasi eksploitasi dari root ke kerangka Metasploit:

Anda dapat melihat bahawa Metasploit mengakui perubahan dan serasi.

Kesimpulannya

Ini adalah tutorial mini mengenai cara menulis eksploitasi Metasploit. Kami akan membincangkan eksploitasi yang lebih rumit dan melihat bagaimana ia ditulis dalam artikel masa depan.

Phenquestions

Phenquestions