Biasanya, apabila dikesan adanya rootkit, mangsa perlu memasang semula OS dan perkakasan baru, menganalisis fail yang akan dipindahkan ke pengganti dan dalam penggantian perkakasan yang paling teruk diperlukan.Penting untuk mengetengahkan kemungkinan positif palsu, ini adalah masalah utama chkrootkit, oleh itu apabila ancaman dikesan, cadangannya adalah untuk menjalankan alternatif tambahan sebelum mengambil langkah-langkah, tutorial ini juga akan menerangkan secara ringkas rkhunter sebagai alternatif. Penting juga untuk mengatakan tutorial ini dioptimumkan untuk pengguna distribusi Debian dan Linux berdasarkan, satu-satunya batasan untuk pengguna pengedaran lain adalah bahagian pemasangan, penggunaan chkrootkit adalah sama untuk semua distro.

Oleh kerana rootkit mempunyai pelbagai cara untuk mencapai tujuannya menyembunyikan perisian berbahaya, Chkrootkit menawarkan pelbagai alat untuk mendapatkan cara ini. Chkrootkit adalah rangkaian alat yang merangkumi program chkrootkit utama dan perpustakaan tambahan yang disenaraikan di bawah:

chkrootkit: Program utama yang memeriksa binari sistem operasi untuk pengubahsuaian rootkit untuk mengetahui sama ada kod tersebut dicabul.

ifpromisc.c: memeriksa sama ada antara muka berada dalam mod mudah alih. Sekiranya antara muka rangkaian berada dalam mod mudah pandang, ia dapat digunakan oleh penyerang atau perisian jahat untuk menangkap lalu lintas rangkaian untuk kemudian menganalisisnya.

chklastlog.c: memeriksa penghapusan lastlog. Lastlog adalah arahan yang menunjukkan maklumat mengenai log masuk terakhir. Penyerang atau rootkit dapat mengubahsuai fail untuk mengelakkan pengesanan jika sysadmin memeriksa perintah ini untuk mengetahui maklumat mengenai log masuk.

chkwtmp.c: memeriksa penghapusan wtmp. Begitu juga dengan skrip sebelumnya, chkwtmp memeriksa fail wtmp, yang mengandungi maklumat mengenai log masuk pengguna untuk cuba mengesan modifikasi padanya sekiranya rootkit mengubah entri untuk mencegah pengesanan gangguan.

semak_wtmpx.c: Skrip ini sama seperti di atas tetapi sistem Solaris.

chkproc.c: memeriksa tanda-tanda trojan dalam LKM (Modul Kernel yang Dapat Dimuat).

chkdirs.c: mempunyai fungsi yang sama seperti di atas, memeriksa trojan dalam modul kernel.

tali.c: penggantian tali cepat dan kotor yang bertujuan untuk menyembunyikan sifat rootkit.

chkutmp.c: ini serupa dengan chkwtmp tetapi sebaliknya memeriksa fail utmp.

Semua skrip yang disebutkan di atas dijalankan ketika kita menjalankan chkrootkit.

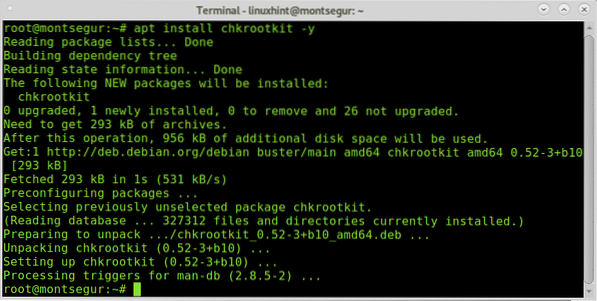

Untuk mula memasang chkrootkit pada Debian dan pengedaran Linux berdasarkan jalankan:

# apt pasang chkrootkit -y

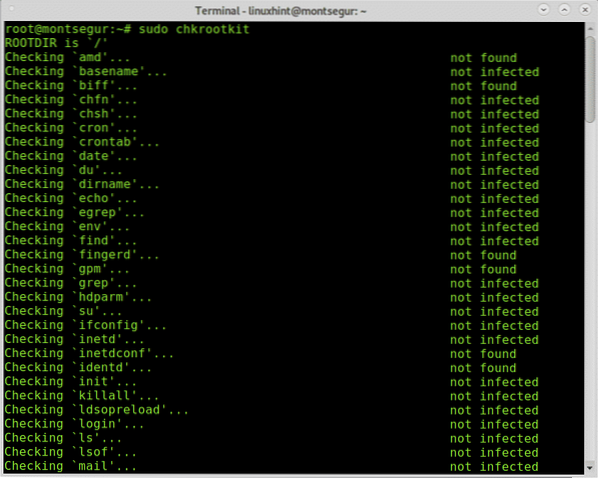

Setelah dipasang untuk menjalankannya jalankan:

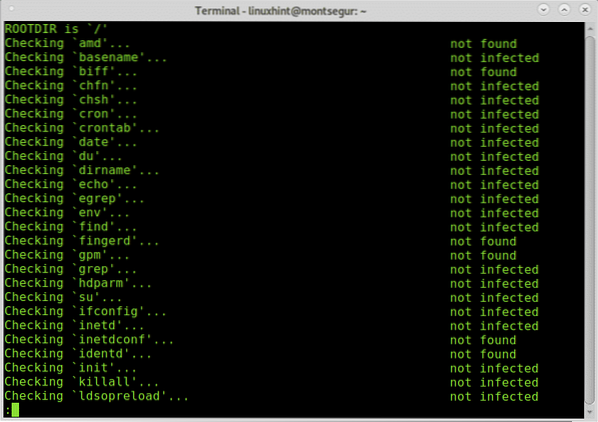

# sudo chkrootkit

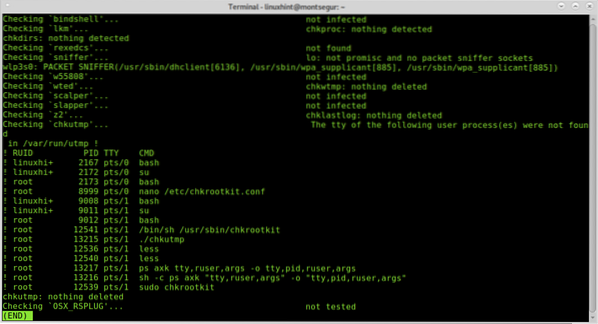

Semasa proses tersebut, anda dapat melihat semua skrip yang mengintegrasikan chkrootkit dijalankan dengan melakukan setiap bahagiannya.

Anda boleh mendapatkan pemandangan yang lebih selesa dengan menatal menambah paip dan kurang:

# sudo chkrootkit | kurang

Anda juga boleh mengeksport hasilnya ke fail menggunakan sintaks berikut:

# sudo chkrootkit> hasil

Kemudian untuk melihat jenis output:

# hasil kurang

Nota: anda boleh mengganti "hasil" untuk nama apa pun yang ingin anda berikan pada fail keluaran.

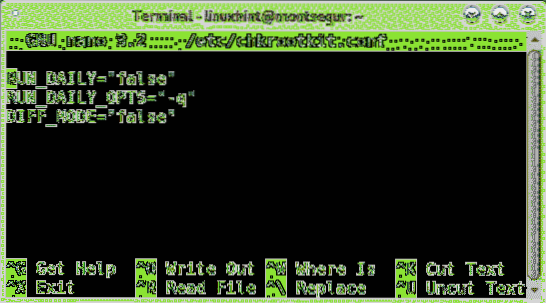

Secara lalai anda perlu menjalankan chkrootkit secara manual seperti yang dijelaskan di atas, namun anda boleh menentukan imbasan automatik harian dengan mengedit fail konfigurasi chkrootkit yang terdapat di / etc / chkrootkit.conf, cubalah menggunakan nano atau mana-mana editor teks yang anda suka:

# nano / etc / chkrootkit.pengesahan

Untuk mencapai imbasan automatik harian baris pertama yang mengandungi RUN_DAILY = "salah" harus diedit ke RUN_DAILY = "benar"

Beginilah rupa:

Tekan CTRL+X dan Y untuk menyimpan dan keluar.

Rootkit Hunter, alternatif untuk chkrootkit:

Pilihan lain untuk chkrootkit adalah RootKit Hunter, ini juga merupakan pelengkap yang mempertimbangkan jika anda mendapati rootkit menggunakan salah satunya, menggunakan alternatif adalah wajib untuk membuang positif palsu.

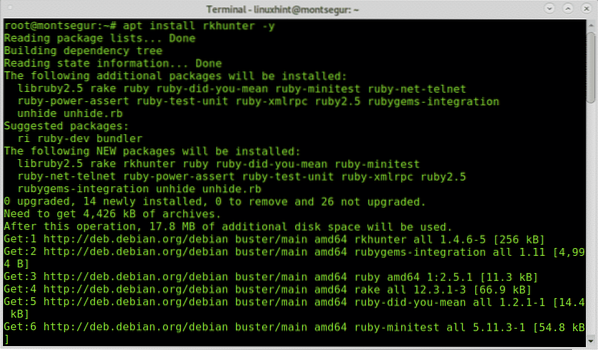

Untuk memulakan dengan RootKitHunter, pasang dengan menjalankan:

# apt pasang rkhunter -y

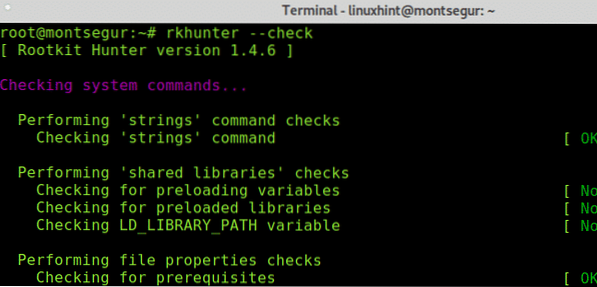

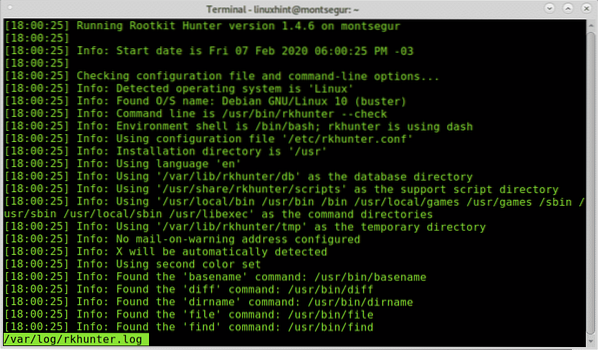

Setelah dipasang, untuk menjalankan ujian laksanakan perintah berikut:

# rkhunter - semakSeperti yang anda lihat, seperti chkrootkit langkah pertama RkHunter adalah menganalisis binari sistem, tetapi juga perpustakaan dan rentetan:

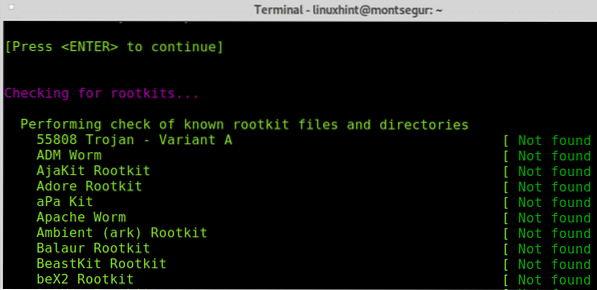

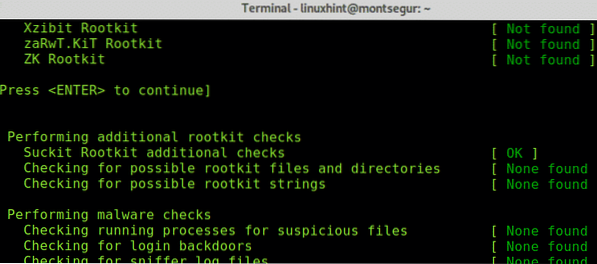

Seperti yang anda lihat, bertentangan dengan chkrootkit RkHunter akan meminta anda menekan ENTER untuk meneruskan langkah seterusnya, sebelumnya RootKit Hunter memeriksa binari sistem dan perpustakaan, sekarang ia akan mencari rootkit yang diketahui:

Tekan ENTER untuk membiarkan RkHunter meneruskan pencarian rootkit:

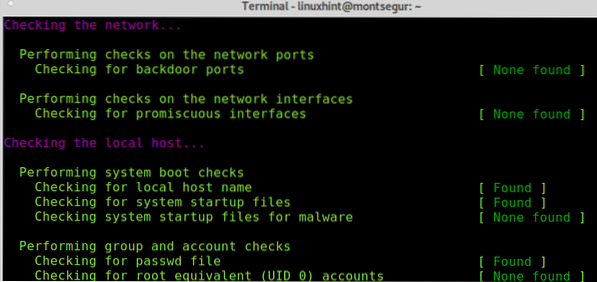

Kemudian, seperti chkrootkit, ia akan memeriksa antara muka rangkaian anda dan juga port yang diketahui digunakan oleh backdoor atau trojan:

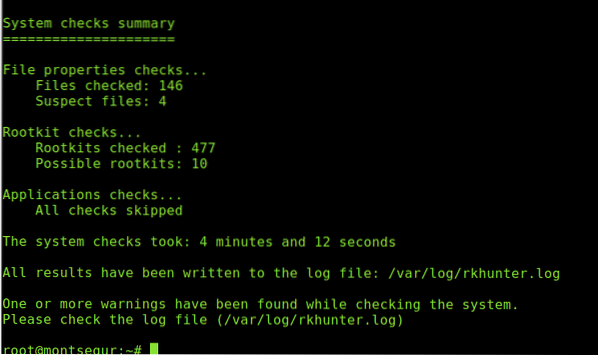

Akhirnya ia akan mencetak ringkasan hasilnya.

Anda sentiasa dapat mengakses hasil yang disimpan di / var / log / rkhunter.balak:

Sekiranya anda mengesyaki peranti anda mungkin dijangkiti oleh rootkit atau disusupi, anda boleh mengikuti cadangan yang disenaraikan di https: // linuxhint.com / detect_linux_system_hacked /.

Saya harap anda dapati tutorial ini mengenai cara memasang, mengkonfigurasi dan menggunakan chkrootkit yang berguna. Terus ikuti LinuxHint untuk mendapatkan lebih banyak petua dan kemas kini mengenai Linux dan rangkaian.

Phenquestions

Phenquestions