Apa itu ICMP ?

ICMP atau Internet Control Message Protocol adalah Internet atau Rangkaian protokol lapisan. Secara umum digunakan untuk memeriksa jangkauan host atau penghala dalam rangkaian.

Yang menggunakan ICMP?

Ping atau traceroute menggunakan ICMP sebagai protokol dalaman. Ping menggunakan permintaan gema ICMP dan mesej balas echo ICMP untuk memeriksa sama ada hos tujuan boleh dicapai atau tidak.

Jenis-jenis paket ICMP?

Secara amnya dua jenis paket ICMP

- Mesej permintaan gema ICMP.

- Mesej balas echo ICMP.

Bagaimana mendapatkan paket ICMP di Wireshark?

Langkah 1: Kita dapat menggunakan alat ping untuk mendapatkan permintaan dan balasan ICMP.

Langkah 2: Buka baris arahan atau terminal di Windows atau Linux masing-masing.

Langkah 3: Jalankan Wireshark.

Langkah 4: Jalankan arahan di bawah

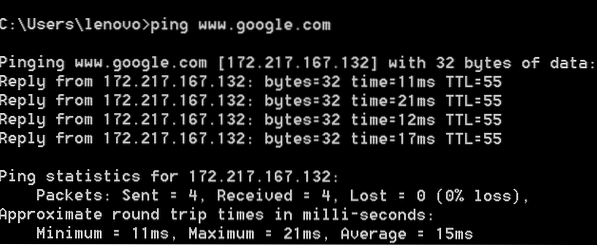

ping www.google.comPastikan anda mempunyai sambungan internet atau ping akan gagalJ. Inilah petikan untuk ping berjaya ke Google. Kita dapat melihat kerugian 0%. Itu bermaksud paket permintaan ICMP = paket balasan ICMP.

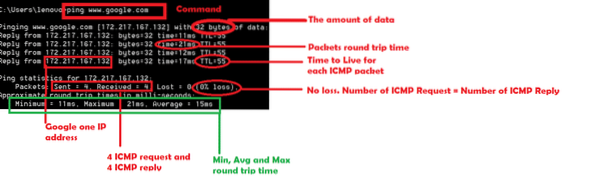

Berikut adalah lebih terperinci:

Dalam kes ini, kita ping ke laman web Google. Sebaliknya kita boleh melakukan ping to ip address juga.

ATAU

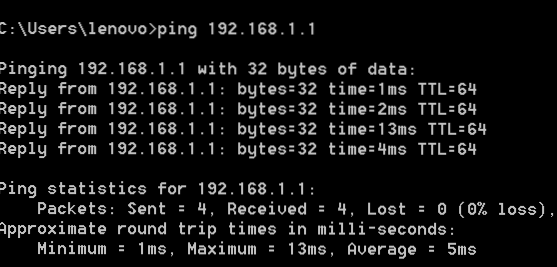

ping 192.168.1.1 [Ini adalah alamat IP penghala saya]

Berikut adalah kejayaan ping ke penghala saya

Langkah 5: Hentikan Wireshark dan masukkan "ICMP" sebagai penapis di Wireshark.

Analisis mengenai ICMP:

Mari kita periksa apa yang berlaku di Wireshark ketika kita melakukan ping ke Google atau 192.168.1.1.

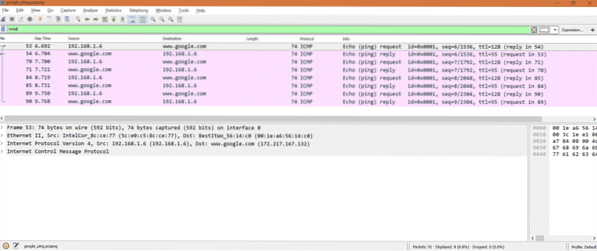

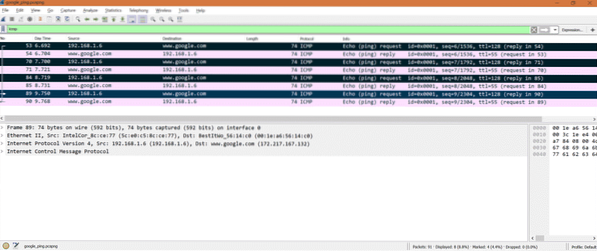

Berikut adalah paket permintaan dan balasan ICMP untuk ping Google.

Catatan: Kita harus meletakkan filter 'icmp' kerana kita hanya berminat dengan paket ICMP.

Bilangan permintaan ICMP: Dari tangkapan kita dapat melihat ada 4 paket permintaan ICMP.

Periksa paket yang ditandakan.

Bilangan balasan ICMP: Dari tangkapan kita dapat melihat terdapat 4 paket balasan ICMP.

Periksa paket yang ditandakan.

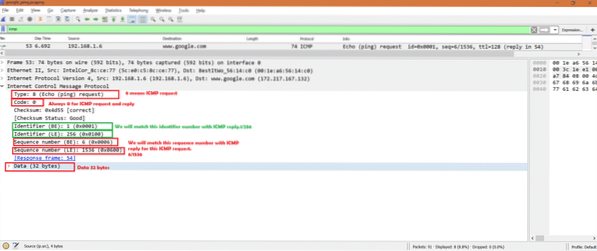

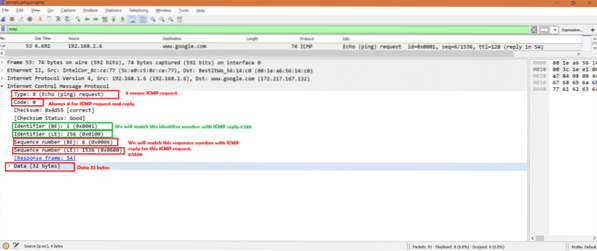

Permintaan ICMP:

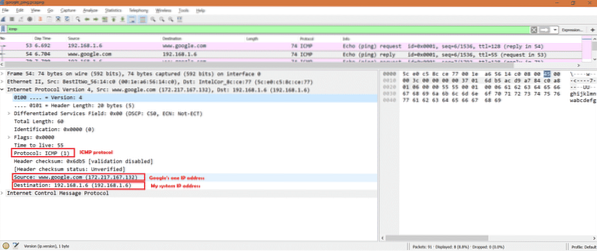

Sekarang pilih paket permintaan ICMP di Wireshark dan perhatikan lapisan IPv4.

Kerana ini adalah paket permintaan ICMP sehingga kita dapat melihat sumber IP sebagai alamat IP sistem saya dan IP tujuan sebagai satu alamat IP Google. Lapisan IP juga menyebut protokol sebagai ICMP.

Inilah tangkapan skrin

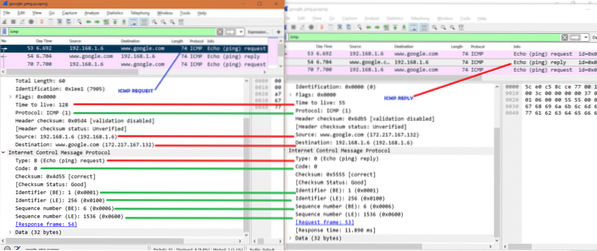

Sekarang untuk paket yang sama pilih bahagian ICMP di Wireshark.

Kita dapat melihat bidang penting di bawah ini:

Jenis: 8 [Bermaksud permintaan ICMP]Kod: 0 [Sentiasa 0 untuk paket ICMP]

Pengecam (BE): 1

Pengecam (LE): 256

Nombor Urutan (BE): 6

Nombor Urutan (LE): 1536

* BE -> Big Endian

* LE -> Little Endian

Data -> Data terdapat dalam paket ICMP.

Inilah tangkapan skrin

Balasan ICMP:

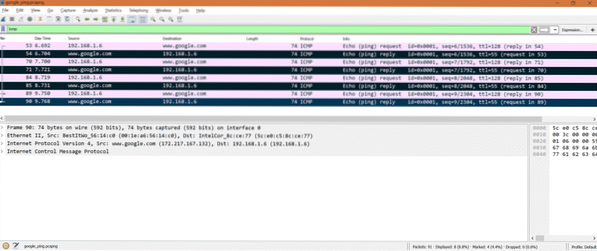

Sekarang pilih paket balasan ICMP di Wireshark dan perhatikan lapisan IPv4.

Oleh kerana ini adalah paket balasan ICMP sehingga kita dapat melihat IP tujuan sebagai alamat IP sistem saya dan sumber IP sebagai satu alamat IP Google. Lapisan IP juga menyebut protokol sebagai ICMP.

Inilah tangkapan skrin

Sekarang untuk paket yang sama pilih bahagian ICMP di Wireshark.

Kita dapat melihat bidang penting di bawah ini:

Taip: 0 [Bermakna balasan ICMPnya]Kod: 0 [Sentiasa 0 untuk paket ICMP]

Pengecam (BE): 1

Pengecam (LE): 256

Nombor Urutan (BE): 6

Nombor Urutan (LE): 1536

* BE -> Endian Besar

* LE -> Little Endian

Data -> Data terdapat dalam paket ICMP.

Inilah tangkapan skrin

Sekarang mari kita lihat permintaan ICMP dan balasan ICMP bersebelahan dalam gambar.

* Merah bermaksud berbeza

* Hijau bermaksud sama.

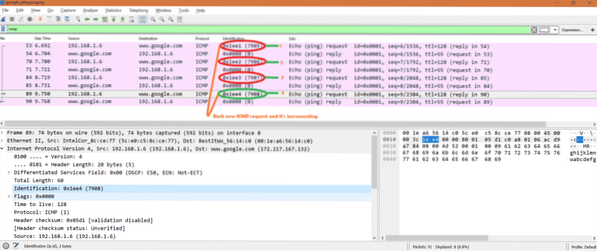

Pemerhatian khas:

Mari kita lihat Pengenalan bidang di dalam IPv4 .Kita akan melihat sesuatu yang menarik.

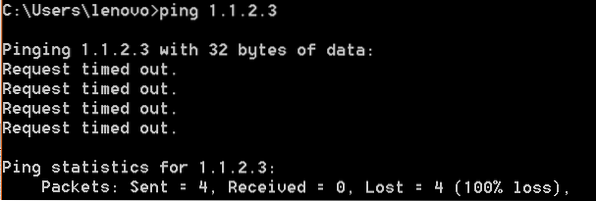

Apa yang berlaku sekiranya alamat IP tidak dapat dicapai:

Mari pingkan beberapa alamat ip yang tidak dapat diakses. Oleh itu, kita akan melihat output di bawah.

Inilah petikan untuk Wireshark

Itu bermaksud kami tidak menerima balasan ICMP untuk permintaan ICMP.

Kesimpulan Ringkas:

Oleh itu, jika kita ingin memeriksa mana-mana IP atau laman web boleh dicapai atau tidak, kita boleh menggunakannya ping atau traceroute yang menggunakan protokol ICMP secara dalaman.

Rujukan cepat:

Sekiranya berminat untuk mengetahui jenis ICMP lain, ikuti pautan di bawah

https: // en.wikipedia.org / wiki / Internet_Control_Message_Protocol

Phenquestions

Phenquestions