Ini adalah tutorial pemula menggunakan plugin WMAP yang digabungkan dalam kerangka Metasploit untuk mengimbas kerentanan dalam aplikasi web. Kami akan menggunakan aplikasi web DVWA sebagai sasaran untuk menunjukkan proses pengimbasan yang dilakukan menggunakan WAMP. DVWA adalah kependekan dari "aplikasi web yang sangat rentan," dan aplikasinya dirancang khusus untuk digunakan oleh pemula keamanan siber untuk menguji dan mempertajam keterampilan penembusan mereka.

Menyiapkan kerangka Metasploit di Kali Linux

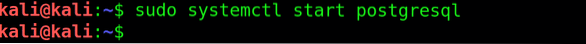

Kami akan memulakan dengan melancarkan kerangka kerja Metasploit. Pertama, mulakan pelayan PostgreSQL dengan menaip:

$ sudo systemctl mulakan postgresql

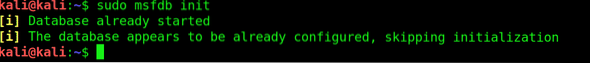

Seterusnya, mulakan pangkalan data dengan msfdb init:

$ msfdb init

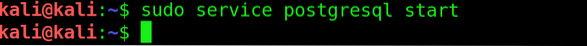

Kemudian mulakan perkhidmatan PostgreSQL dengan permulaan perkhidmatan postgresql

$ sudo perkhidmatan postgresql bermula

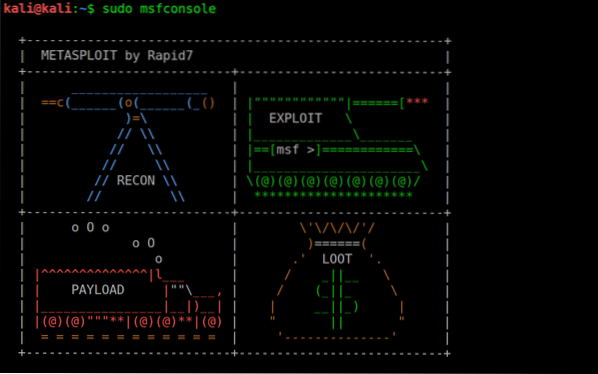

Kemudian ketik msfconsole untuk memulakan pangkalan data Metasploit

$ sudo msfconsole

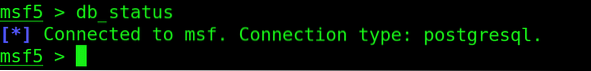

Pangkalan data kini dimuat. Anda boleh memastikan bahawa pangkalan data telah dimuat dengan betul, ketik:

$ msf> db_status

Muatkan WMAP

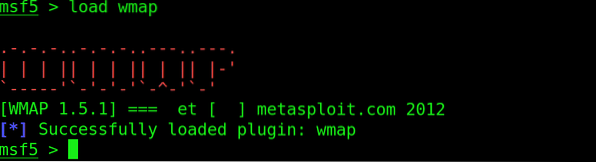

Seterusnya, lancarkan WMAP menggunakan arahan berikut:

$ msf> muatkan wmapShell arahan akan memaparkan tetingkap berikut:

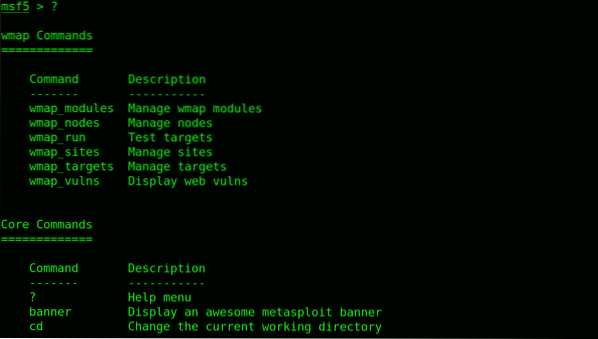

Taip “?"Dan Metasploit akan menunjukkan menu bantuan, yang mungkin kelihatan seperti:

$ msf> ?

Masukkan laman sasaran untuk memulakan pengimbasan

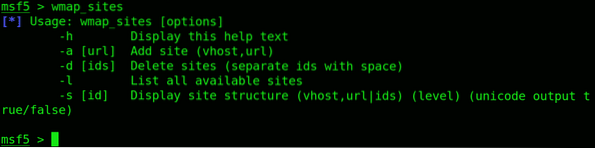

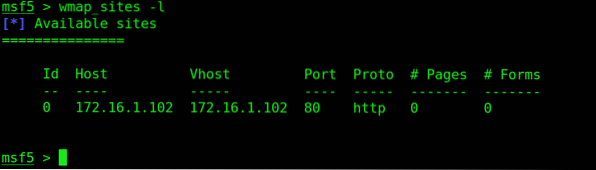

Gunakan laman web wmap_ untuk menguruskan laman web yang ingin anda imbas.

$ msf> laman web wmap

Inilah yang anda masukkan untuk menambahkan laman web:

$ msf> wmap_sites -a http: // 172.16.1.102

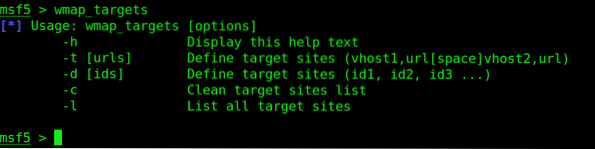

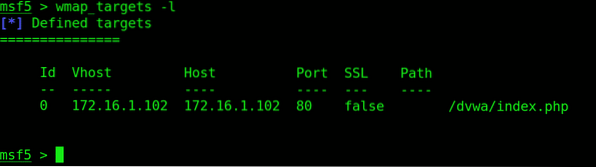

Sekarang kita perlu mengarahkan Metasploit ke laman web mangsa dengan memberikan URL

$ msf> wmap_targets

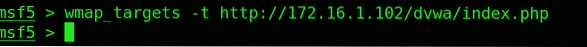

Taipkan wmap_targets -t untuk menunjuk ke laman web:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / indeks.php

Memuatkan mod

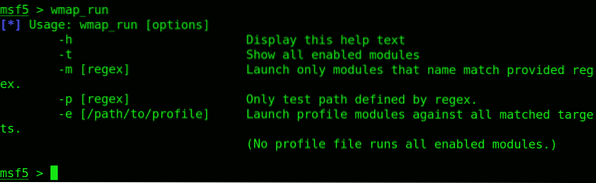

Sebelum kita menjalankan pengimbas, ketik wmap_run. Anda akan ditunjukkan pilihan untuk arahan ini.

$ msf> wmap_run

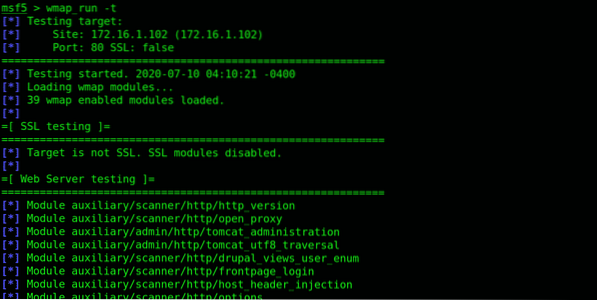

Masukkan dalam wmap-run diikuti dengan bendera -t.

$ msf> wmap_run -t

Seperti yang anda lihat, ini telah menyenaraikan semua modul yang diaktifkan, di mana terdapat pelbagai jenis. Terdapat sekumpulan orang kurang upaya juga. Anda dapat melihat bahawa modul SSL adalah antara orang kurang upaya, kerana laman web mangsa tidak menggunakannya.

Sekiranya anda mahukan maklumat terperinci, taipkan maklumat, diikuti dengan maklumat pada mod.

Menjalankan Pengimbas

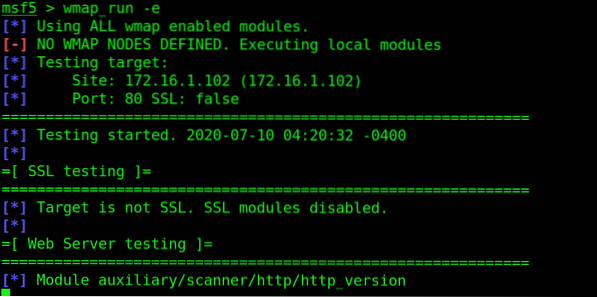

Untuk memulakan pengimbasan, ketik wmap_run yang digantikan oleh bendera -e. Pengimbasan biasanya memerlukan sedikit masa untuk diselesaikan.

$ msf> wmap_run -e

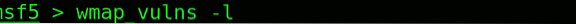

Gunakan perintah wmap_vulns -l untuk melihat hasil imbasan.

$ msf> wmap_vulns -l

Kesimpulannya

Petunjuk awal pemula ini adalah mengenai penggunaan modul WAMP Metasploit untuk mengimbas aplikasi web dan memeriksa kelemahannya. Kami telah mengatur cara melancarkan pangkalan data Metasploit, cara melancarkan addon WAMP, dan mengarahkannya ke aplikasi web untuk memulai pemindaian. Dengan ujian pena, anda dapat memeriksa kemungkinan terdapat titik pelanggaran di aplikasi web untuk menghapusnya, sehingga memperkuat keselamatannya.

Phenquestions

Phenquestions