Keselamatan - Halaman 4

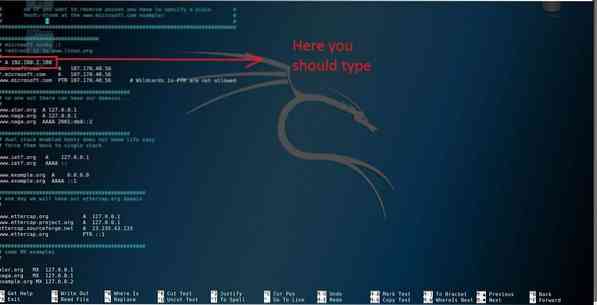

ARP spoofing menggunakan Attack man-in-the-middle

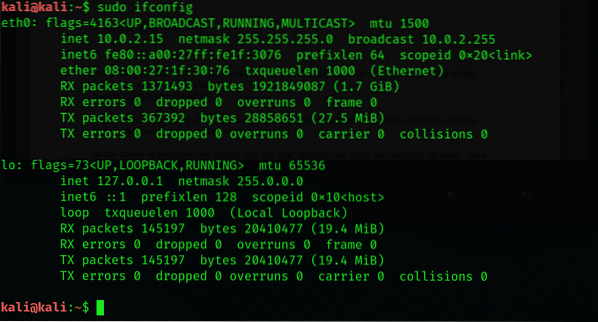

Performing Man In The Middle Attacks dengan Kali Linux Serangan Man in the Middle adalah serangan yang sering dilakukan pada penghala rangkaian. Merek...

Lelaki di tengah menyerang

Anda mungkin sudah biasa dengan orang di tengah serangan: penyerang secara diam-diam memintas mesej antara dua pihak dengan menipu masing-masing untuk...

Serangan Rampasan Sesi

Serangan rampasan sesi mengeksploitasi sesi web yang sah untuk mendapatkan akses ke rangkaian atau sistem komputer. Rampasan sesi juga dikenali secara...

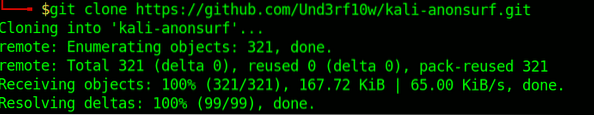

Anonsurf

Prying mata selalu mengancam privasi pengguna. Sama ada pengguna komputer biasa anda atau profesional IT yang berkemahiran tinggi, tidak ada yang mahu...

Kamera keselamatan luaran terbaik dengan penglihatan malam

Dari manusia gua awal hingga manusia moden, keperluan keselamatan terletak sebagai keperluan asas kehidupan. Di setiap era, keperluan ini dilayan deng...

Apa itu Keselamatan Perisian?

Keselamatan perisian adalah pembangunan perisian yang selamat dengan pertahanan yang melekat sehingga terus berfungsi di bawah serangan jahat, sehingg...

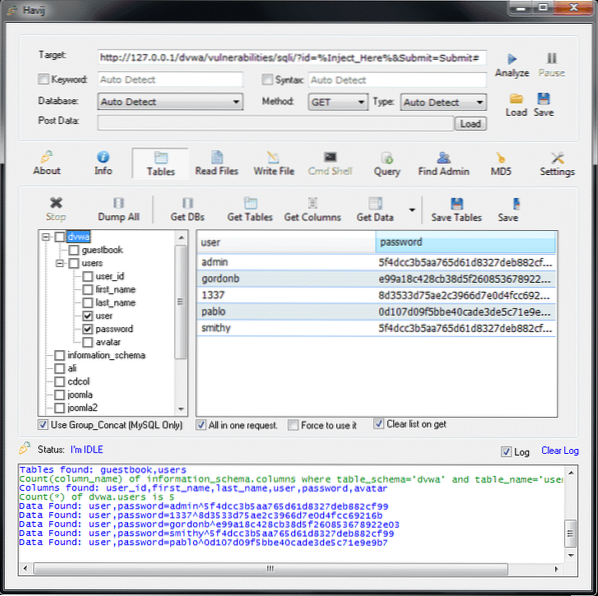

Senarai ALAT SQLi TERBAIK

SQL injection juga disebut sebagai SQLi, adalah teknik di mana aplikasi yang didorong oleh data dapat diserang melalui kod SQL yang disuntik dengan ja...

Konsep Asas Peretasan Beretika

Peretasan Etika mengenal pasti kelemahan atau kelemahan dalam sistem komputer atau rangkaian dan merangka strategi untuk melindungi kelemahan tersebut...

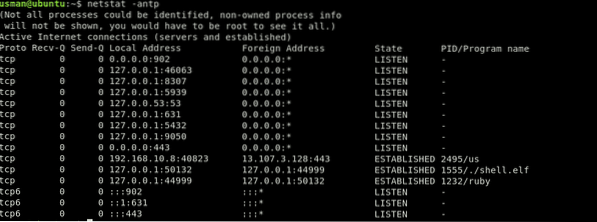

Cara Menentukan Sekiranya Sistem Linux Dikompromikan

Terdapat banyak sebab mengapa penggodam akan memasuki sistem anda dan menyebabkan anda menghadapi masalah serius. Bertahun-tahun yang lalu, mungkin un...

Phenquestions

Phenquestions